每秒钟,你的公司会产生成千上万的数字事件——但真正有威胁的,只有一小部分。

我们来聊聊智能威胁检测系统怎么运作,为什么过滤这么关键,还有一旦网络上真冒出危险玩意儿,会发生啥。

每秒钟,你的公司会产生成千上万的数字事件——但真正有威胁的,只有一小部分。

我们来聊聊智能威胁检测系统怎么运作,为什么过滤这么关键,还有一旦网络上真冒出危险玩意儿,会发生啥。

我第一次搞懂网络安全的时候,脑子嗡的一声。你的网络每秒钟都在“炸锅”——成千上万的事儿在发生。大部分?纯属正常。比如收邮件、文件同步、软件更新,全是日常。

问题是,你要是手动一个个看,早淹死在海量数据里了。威胁藏在哪儿?根本找不着。这时候,智能检测系统就上场了。说实话,这套机制设计得真巧妙。

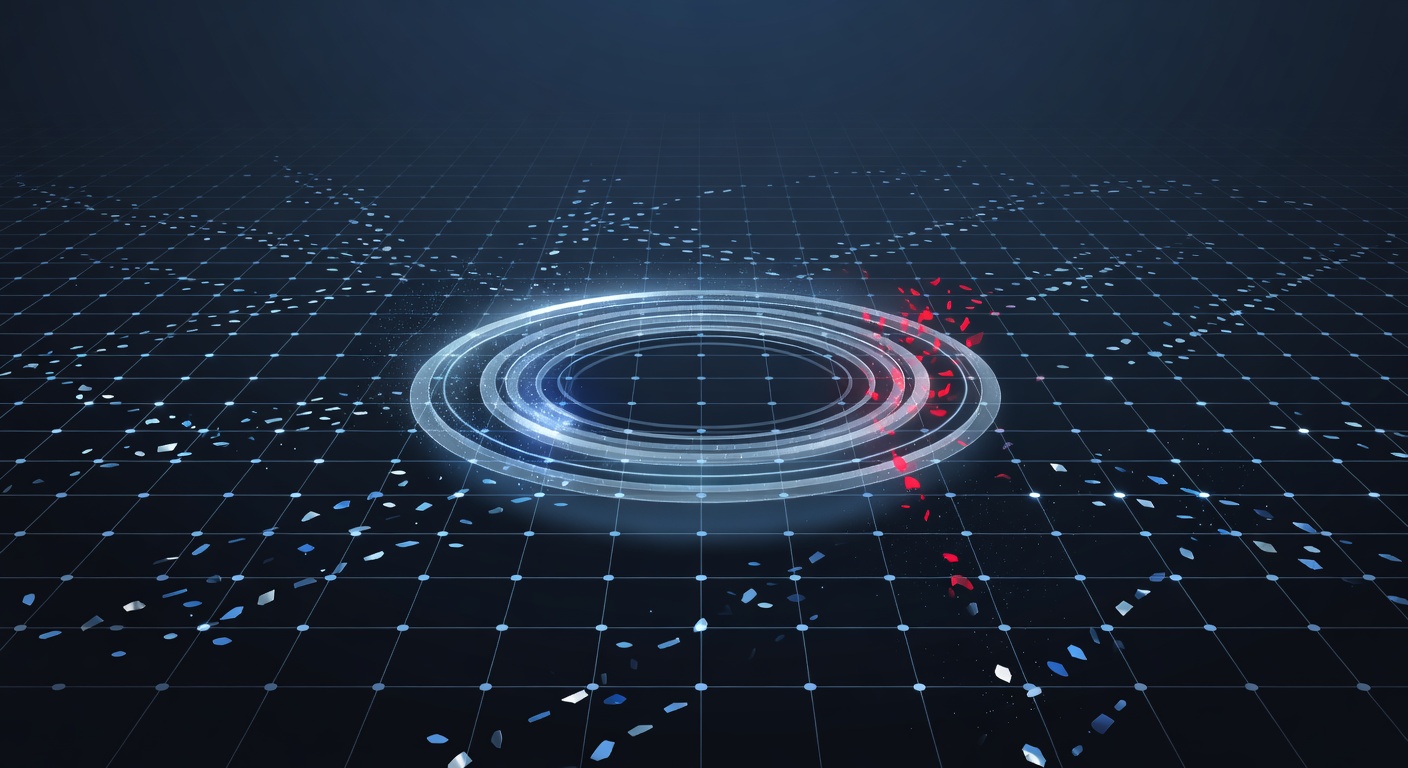

想象成夜店门口的门卫,分三道关卡。不是每个人都挨个盘查,而是聪明地抓坏蛋,不浪费时间在正常人身上。

第一关:全记录,一丝不漏

系统把设备和网络上的一切都记下来。每个连接、文件打开、进程启动,全进日志。一个公司一天几百万条记录都有——邮件弹窗、云备份、Win更新、Excel点开,全算上。

听着费劲?其实必须这样。不盯紧,就抓不到坏事儿。关键是怎么处理这些海量数据。

第二关:AI当把关人(异常猎手)

AI上场了。它先学你公司的“常态”——谁用什么软件、平时怎么操作、用户习惯啥样。

一有偏差,就标记。总事件里,5-10%被挑出来。比如:

百万条变几万条,瞬间轻松多了。

第三关:专家手动复核

SOC安全团队接手这些可疑的。只看AI筛过的,真正需要深挖的就1-2%。专家有经验和上下文,AI比不了。

全关过了,专家确认是威胁,才算“已响应”。这时不光记录,还直接干:

速度为王,一分钟都耽误不起。

牛就牛在接地气:不是所有事儿都危险。分析师是人,不是机器,看不过来。先自动化筛,再专家上,完美结合。

不是瞎猜。用MITRE ATT&CK框架——真实攻击手的招式库。系统匹配这些行为模式。规则还实时更新,新攻击一出,马上跟进。活的系统,跟威胁赛跑。

价值这时候爆棚。坏事儿一现身,瞬间警报。不用等月报。实时发现和三个月后挖日志,天差地别——一个是控损,一个是灾难。

月报再给你全景:啥被标记、查了啥、真威胁有哪些。透明第一。

懂了这流程,网络安全没那么玄乎。不是魔法,是系统工程。层层把关,噪音过滤掉。

对公司来说,安心做生意,系统自动干活儿。对我这种安全控,多个关卡,踏实。重要流量不漏,假警报不烦人,真威胁秒知。

现代威胁检测,就这么实打实干活儿。

Tags: ['threat detection', 'mdr', 'network security', 'cybersecurity basics', 'ai in security', 'mitre att&ck', 'anomaly detection', 'soc operations']