周日凌晨2点,一个员工的账号被偷,公司网络就这么开了后门。幸好,快速响应团队出手,把可能酿成大祸的数据泄露,变成了教科书级的安保胜利。你的企业能学到啥?

VPN变身黑客后门,公司半夜惊魂

VPN变身黑客后门:一家公司午夜惊魂

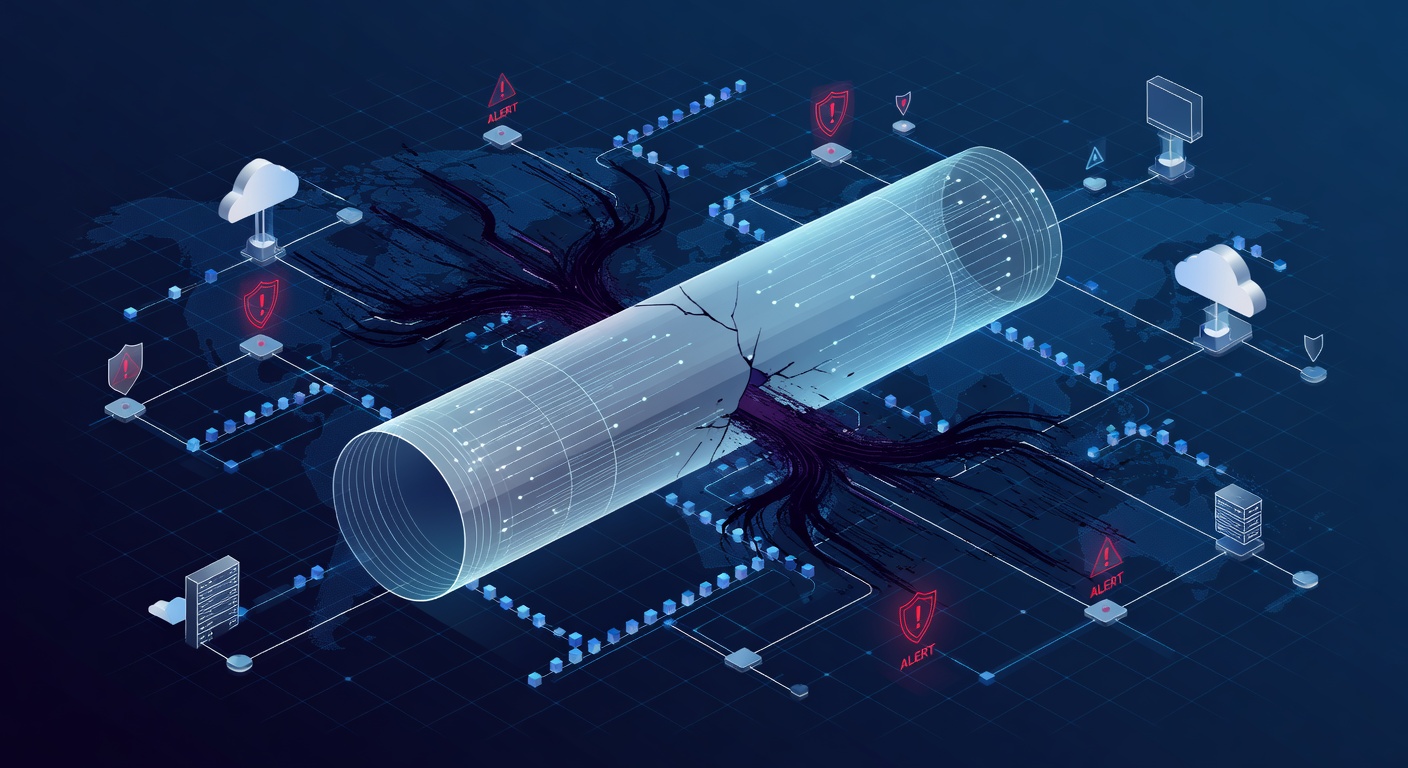

想想看,黑客半夜钻进你公司网络,办公室空无一人,服务器任人宰割。这画面,够吓人吧?

有个中型公司——我就叫它“X客户”吧——就差点栽在这上面。一个员工账号被盗,我们还没查清怎么丢的,但后来的事儿才关键。

午夜警报:陌生设备敲门

下班后,威胁监测系统突然报警。有人用员工合法账号,从未知设备连公司VPN。那员工?在家呼呼大睡呢。设备?压根儿没见过。

IT头头的最坏梦,一下子成真。

黑客八成是钓鱼邮件、旧密码泄露啥的搞到账号。现在,他们手握金钥匙,直奔内部服务器。

区别灾难和没事,就看发现和反应速度。

24小时守护:不睡的哨兵

好在X客户有全天候监测服务(MDR)。警报一响,人立刻上线,几分钟内确认问题。

为什么急?黑客多待一分钟,就能安后门、建权限、偷数据、勒索加密。时间越长,坑越大。

他们有应急手册,一板一眼执行。

紧急刹车:三步封杀

确认威胁,马上行动,像防火墙拉闸:

1. 砍账号

问题账号瞬间冻结。不观察,不犹豫。账号丢了,先废了再说。

2. 隔离战场

目标服务器直接拔网线,扔进隔离区。黑客想横跳扩散?门都没有。

3. 深挖痕迹

全盘扫描,查后门、新建管理员、病毒、改配置啥的。

完美收场:啥也没捞着

扫描干净!快速封堵奏效,黑客没站稳脚跟,没偷没留尾巴。

确认安全,服务器上线,重置密码,大家松口气。

真教训:源头成谜

周一复盘,关键发现:账号咋丢的,还没头绪。没钓鱼痕迹,没明显破绽,就这么没了。

这不确定性,逼他们大整改。这才是最大收获。

升级防护:几招立竿见影

这次惊魂,换来这些硬核改进:

多因素认证(MFA)

单密码早过时。黑客偷到,也得拿你手机。这招本能挡住一切。

VPN加固

关掉公共登录页,先过额外关卡再碰VPN。

服务账号清查

自动化账号是黑客宝藏,全审计一遍,干净了。

登录锁死

多次输错,账号自动冻。防暴力破解,神器。

服务器上云

关键系统迁云平台(如SharePoint),安全控管更牛,管起来轻松。

你公司也得警惕

别觉得“我家小庙,黑客不稀罕”。他们撒大网,自动化轰炸千家万企,赌你弱点。

赶紧行动:

1. 检测上心

24/7 SOC不便宜,但MSP服务到处有。夜袭杀手,得有眼线。

2. 全员MFA

这玩意儿挡住九成凭证攻击。像安全带,不花哨,超管用。

3. 应急预案

别等出事现编。现在写清:谁先叫谁?先隔啥?领导怎么知?演练几次。

4. 培训员工

breach多从人出错:钓鱼、弱密、社交漏。培训不是走过场,真降风险。

5. 盯紧监控

工具牛,人得24小时值班。黑客爱夜里动手,你得醒着。

底线

这事儿完美落幕,全靠周日凌晨2点有人盯着。黑客没闹大,但不是运气。

安全靠层层叠加:偷密?MFA卡死。过MFA?检测抓。抓到?隔离灭。每一层都添堵。

睡得香的公司,不是中彩票,是天天防备,系统7×24运转。

你没夜班团队?科技能替你守。

Tags: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']