Les entreprises claquent des milliards en pare-feu et antivirus, mais voilà la vérité qui dérange : vos employés sont souvent le maillon faible. On décortique pourquoi la formation à la sécurité n’est pas qu’une formalité administrative. C’est votre meilleure arme contre les cyberattaques du quotidien.

Votre équipe : le maillon fort (ou faible) de votre sécurité. Pourquoi la formation compte vraiment

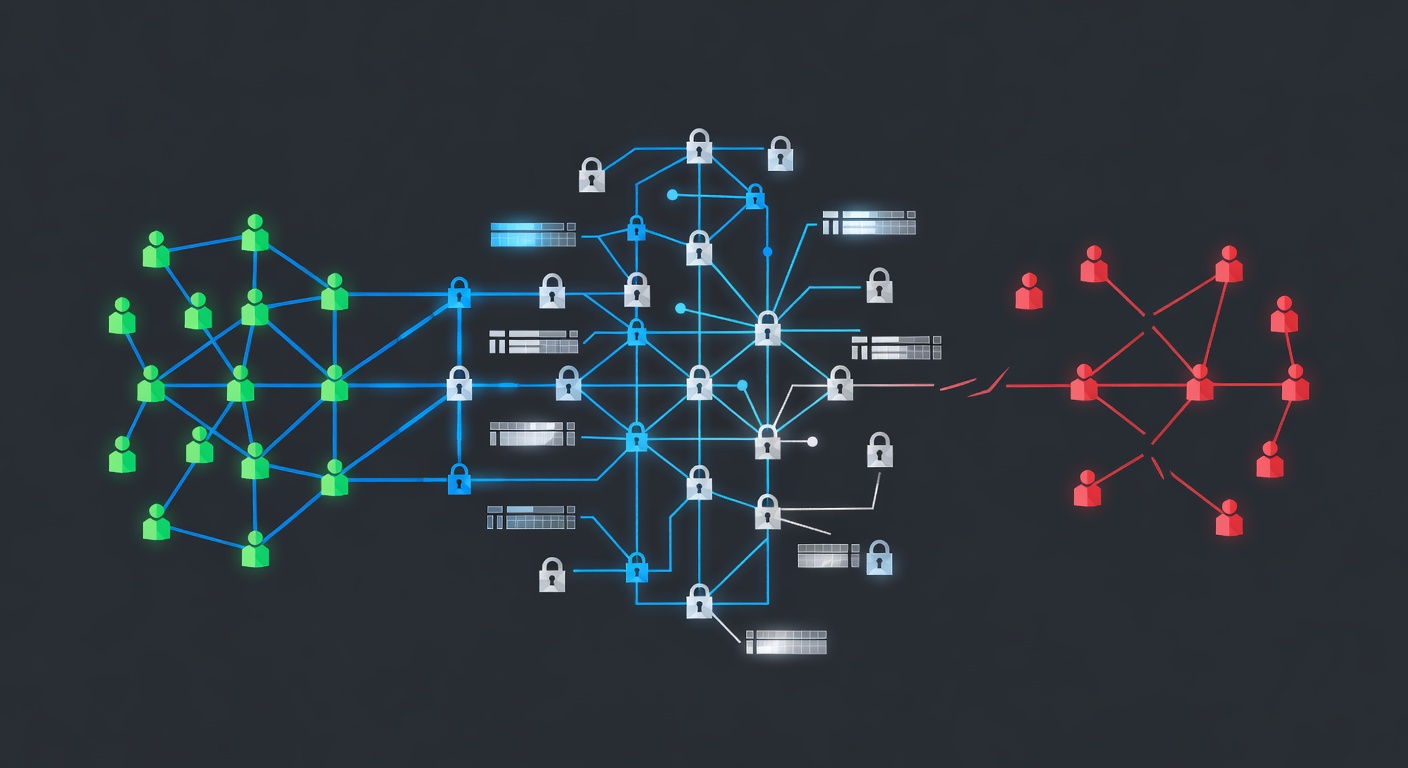

Votre équipe : le chaînon fort (ou faible) de votre sécurité

Les cybercriminels progressent sans relâche. Leurs e-mails d'hameçonnage trompent de plus en plus. Leurs astuces psychologiques deviennent redoutables. Et aucune technologie miracle ne les arrête à 100 %.

J'ai vu des entreprises dépenser des fortunes en outils high-tech. Résultat ? Une faille parce qu'un employé a cliqué sur un lien douteux. C'est rageant, mais évitable. La formation à la cybersécurité change la donne. Oubliez les sessions barbantes obligatoires.

La dure vérité : l'humain, premier maillon faible

En cybersécurité, on tait souvent un fait clé : l'erreur humaine cause la plupart des fuites de données. Vos collaborateurs sont en première ligne. Ils choisissent d'ouvrir un fichier piégé, de recycler un mot de passe ou de cliquer sur un faux lien de réinitialisation.

Des normes comme HIPAA, PCI-DSS ou ISO 27001 imposent ces formations pour une raison simple : des incidents réels ont provoqué des catastrophes. Fuites massives, amendes salées. Ignorer ça coûte cher.

HIPAA : la santé sous attaque

Dans le secteur médical, HIPAA n'est pas une formalité. Elle exige une formation continue du personnel.

Pourquoi ? Les données patients valent de l'or sur le dark web. Un dossier médical se vend plus cher qu'une carte bancaire volée. Il faut apprendre à manipuler les infos sensibles (PHI), repérer les breaches et contrer les assauts ciblés.

Les règles sur la confidentialité et la sécurité demandent des programmes documentés. Pas de demi-mesure annuelle. Les auditeurs vérifient. Les boîtes qui cochent la case finissent souvent en galère réglementaire. Celles qui intègrent ça à leur culture résistent mieux.

PCI-DSS : sécuriser les paiements

Si vous gérez des cartes bancaires – achat, stockage, transmission –, PCI-DSS est incontournable. Elle met l'accent sur la sensibilisation des équipes.

La fraude aux cartes coûte plus de 28 milliards par an dans le monde. Les hackers adorent ces cibles rentables. Le pilier 6 de PCI-DSS insiste sur les politiques et la vigilance du personnel.

Les entreprises conformes gagnent plus que l'évitement d'amendes :

- Confiance client : les gens paient sereins.

- Moins de fraudes : réductions de litiges et remboursements.

- Efficacité : processus sécurisés plus fluides.

- Avantage concurrentiel : vendez votre conformité.

Quand l'équipe sait pourquoi ces données attirent les voleurs et comment elles sont visées, la prudence devient instinctive.

NIST SP 800-53 : un cadre pour tous

Conçu pour les agences fédérales US, NIST 800-53 s'applique partout. Idéal si vous touchez des contrats publics, finances ou brevets.

Son atout ? La flexibilité. Pas de règles rigides. Un catalogue de mesures adaptables à vos risques propres. Vos formations collent aux menaces réelles, pas à du théâtre de conformité.

Il encourage la communication interne sur les risques. Comprendre le "pourquoi" des règles transforme l'obéissance en réflexe.

ISO 27001 et 27002 : la norme mondiale

Pour les boîtes internationales, ces standards définissent un système global de management de la sécurité (ISMS). Ils intègrent gens, procédures et outils.

La formation n'est pas un module isolé : elle irrigue tout. Les candidats à la certification révisent souvent leurs programmes. Bonne nouvelle : ça signe une vraie maturité sécuritaire.

Arrêtons les peurs inutiles

Beaucoup de formations misent sur la terreur. "Un clic et c'est la ruine !" Ça rate. Ça braque, cache les erreurs et n'améliore rien.

Une bonne sensibilisation :

- Régulière : pas une fois l'an. Les menaces bougent, la mémoire s'efface.

- Ciblée : sur vos risques propres (ransomwares, phishing sectoriel...).

- Concrète : avec vrais exemples d'e-mails piégés ou de scénarios de breach.

- Simple : la sécurité doit être le choix facile, pas une corvée.

- Mesurée : suivez les clics sur simulations, taux de complétion, et ajustez.

Le mot de la fin

Ces normes ne punissent pas. Elles répondent à des breaches réels : données volées, clients lésés, régulateurs furieux.

La formation est votre système immunitaire. Outils tech indispensables, mais sans savoir-faire humain, tout reste fragile.

HIPAA, PCI-DSS, NIST, ISO : le message est clair. Investissez dans la connaissance de vos équipes. Au-delà des audits, vous baissez les risques, protégez données, clients et image.

Évaluez franchement : votre équipe maîtrise-t-elle vraiment ? Pas juste "formation faite", mais "compris" ? Si non, c'est votre faille majeure. Comblez-la, et le reste suit.

Tags : ['security-awareness-training', 'compliance-standards', 'hipaa', 'pci-dss', 'cybersecurity', 'employee-training', 'iso-27001', 'nist', 'data-protection', 'security-culture']