Bir çalışanın çalınan kimlik bilgileri, pazar günü sabah 2'de şirket ağına arka kapı açtı. Hızlı müdahale ekibi, felaketle sonuçlanabilecek veri ihlalini kusursuz bir güvenlik zaferine dönüştürdü. İşletmeniz bundan ne öğrenebilir?

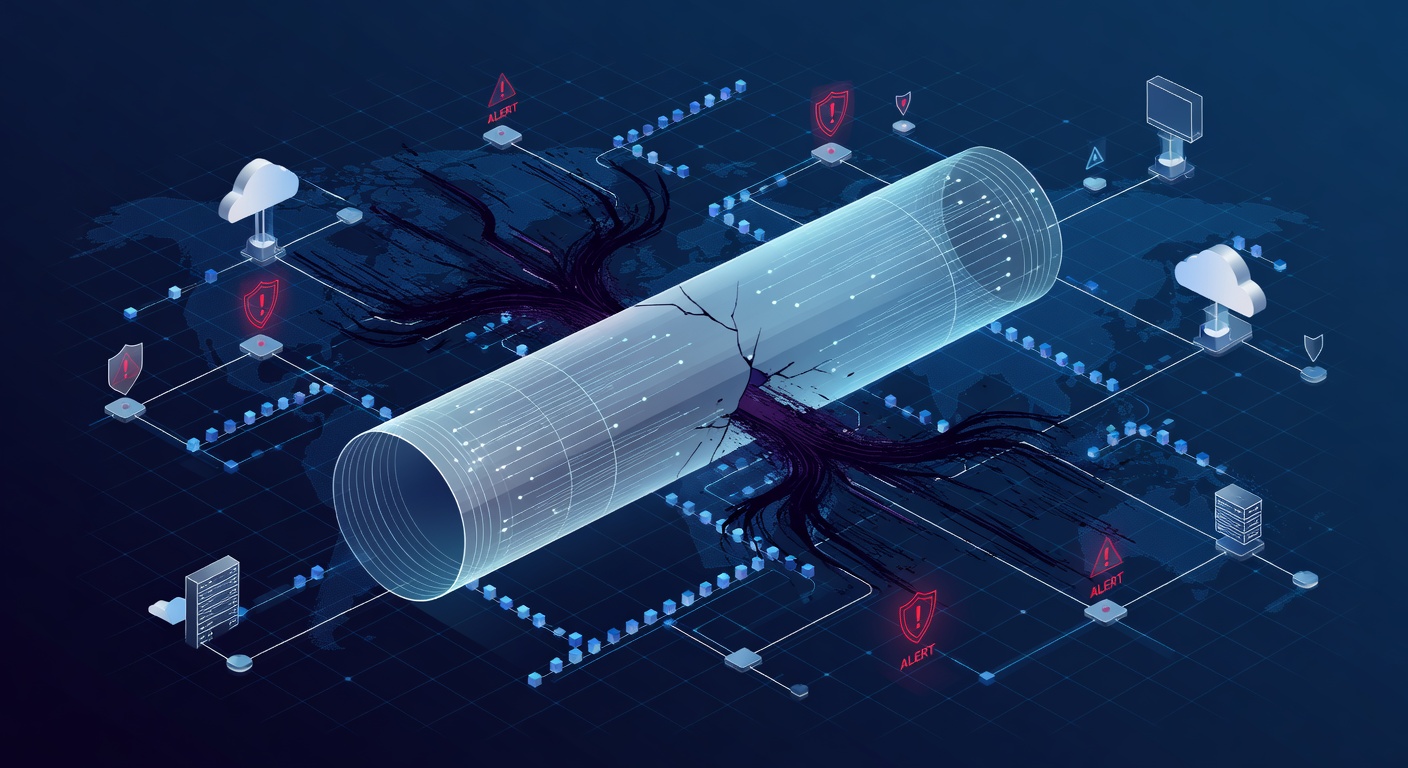

VPN'niz Saldırganın Gizli Tüneli Olunca: Bir Şirketin Gece Yarısı Kabusu

VPN'niz Saldırganın Gizli Kapısı Olmasın: Bir Şirketin Gece Yarısı Alarmı

Gece yarısı ofis sessiz. Kimse nöbette değil. Tam o sırada bir hacker, binlerce kilometre öteden şirket sunucularına sızmaya çalışıyor. Korkutucu değil mi?

Bu tam da "Müşteri X" adlı orta ölçekli bir şirkette neredeyse gerçek oldu. (Gerçek adını gizliyorum tabii.) Bir çalışanın giriş bilgileri ele geçirildi. Nasıl olduğu hâlâ net değil ama asıl mesele sonrası.

Kâbus Gibi Giriş Denemesi

Mesai bitmiş. Tehdit algılama sistemi bip diye uyarı veriyor. Bilinmeyen bir cihaz, şirket VPN'ine çalışan bilgileriyle bağlanmaya çalışıyor. O çalışan mı? Evinde uyuyor. Cihaz mı? Hiç tanıdık değil.

Saldırgan muhtemelen phishing maili, eski bir veri sızıntısından şifre çalma ya da benzer bir numarayla bilgileri kapmış. VPN kapısı açılınca iç sunuculara serbest giriş hakkı doğuyor.

Aradaki fark? Tespit ve müdahale hızı. Bu, felaketi önledi.

7/24 Nöbet: Koruyucu Asla Uyumaz

Şirketin 24/7 yönetilen tespit ve müdahale (MDR) sistemi devredeydi. Uyarı anında geldi. Gerçek bir analist inceledi. Dakikalar içinde ekip harekete geçti.

Neden kritik? Saldırgan her dakika içinde kalırsa zararı büyütür. Arka kapı kurar, gizli yönetici hesabı açar, veri çeker ya da fidye yazılımı yayar. Ne kadar uzun, o kadar beter.

Ekip hazır planı uyguladı.

Acil Müdahale Adımları

Tehdit doğrulanır doğrulanmaz şu adımlar atıldı:

1. Erişimi Kes

Ele geçirilen hesap anında kilitlendi. İzleme yok, yumuşak yaklaşım yok. Direkt kapattılar. Bilgi çalındıysa en iyisi hemen iptal etmek.

2. Tehlikeyi Ayır

Saldırganın hedef aldığı sunucu ağdan çekildi, karantinaya alındı. Bu, yan yayılmayı (bir sistemden diğerine atlamayı) engeller.

3. Zararı Araştır

Forensik taramalar başladı. Şunlara bakıldı:

- Arka kapılar (kalıcı gizli girişler)

- Yeni yönetici hesapları

- Kötü amaçlı yazılımlar

- Şüpheli ayar değişiklikleri

En İyisi: Temiz Çıktı

Tarama temiz. Hızlı müdahale işe yaradı. Saldırgan ayak basamadan, kalıcı erişim kuramadan, veri kaçıramadan durduruldu.

Sunucu güvenli şekilde geri getirildi, şifre sıfırlandı. Herkes rahatladı.

Asıl Ders: Kaynağı Bulamamak

Pazartesi toplantısında şok: Bilgiler nasıl çalındı, net değil. Phishing yok, açık yok. Sadece kayıp.

Bu belirsizlik büyük bir güvenlik yenilemesi başlattı. Bence en değerli kazanç bu.

Sonraki Güvenlik Adımları

Yakın tehlike sonrası şu yenilikler geldi:

Çok Faktörlü Kimlik Doğrulama (MFA)

Tek şifre yetmez. Çalınsa bile telefon onayı gerekir. Bu olay baştan önlenirdi.

VPN'i Güçlendirme

Açık VPN girişi kapatıldı. Öncesinde ekstra doğrulama zorunlu.

Servis Hesabı Denetimi

Otomatik hesaplar saldırgan cenneti olabilir. Tam denetimle temizlendi.

Kilit Politikaları

Yanlış girişlerde hesap dondurma. Brute-force'u anında yakalar.

Sunucu Taşıma

Önemli sistemler buluta (SharePoint gibi) geçti. Yerleşik güvenlik ve kolay yönetim.

Sizin Şirketiniz İçin Ne Anlama Geliyor?

"Benimki hedef değil" diyorsanız yanılırsınız. Saldırganlar toplu avlanır. Binlerce şirkete otomatik şifre saldırısı yapar, zayıf olanı bulur.

Yapılacaklar:

1. Tespiti Ciddiye Alın

7/24 SOC pahalı gelebilir ama MSP'ler sunuyor. Gece saldırılarına karşı en iyi kalkan.

2. Her Yerde MFA

Şifre saldırılarının çoğunu keser. Kemer gibi: Sıradan ama hayat kurtarır.

3. Müdahale Planı Hazırlayın

Saldırı anında düşünmeyin. Kim kimi arar, ne izole edilir, yönetime nasıl haber? Masaüstü tatbikat yapın.

4. Personeli Eğitin

İhlallerin çoğu insan hatası: Phishing, zayıf şifre, sosyal medya paylaşımları. Eğitim gerçek koruma.

5. İzlemeyi İzleyin

Araçlar boşuna. Gece hafta sonu nöbet şart, saldırganlar bunu bilir.

Son Söz

Pazar 2'de biri uyarıyı gördü diye hikaye mutlu bitti. Şans değil, sistem sayesinde.

İyi güvenlik katman katmandır. Şifre çalındı ama MFA engeller. Geçerse tespit yakalar. Tespit yakalarsa izolasyon yayılmayı keser. Her katman zorlaştırır.

Şirketiniz gece nöbetçi tutmaz belki. Ama teknoloji tutar.

Etiketler ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']