Les identifiants volés d’un employé ont servi de porte d’entrée à 2 heures du matin un dimanche dans le réseau de l’entreprise. Voici comment une équipe de réponse rapide a transformé une potentielle catastrophe en victoire exemplaire de sécurité — et les leçons à tirer pour votre business.

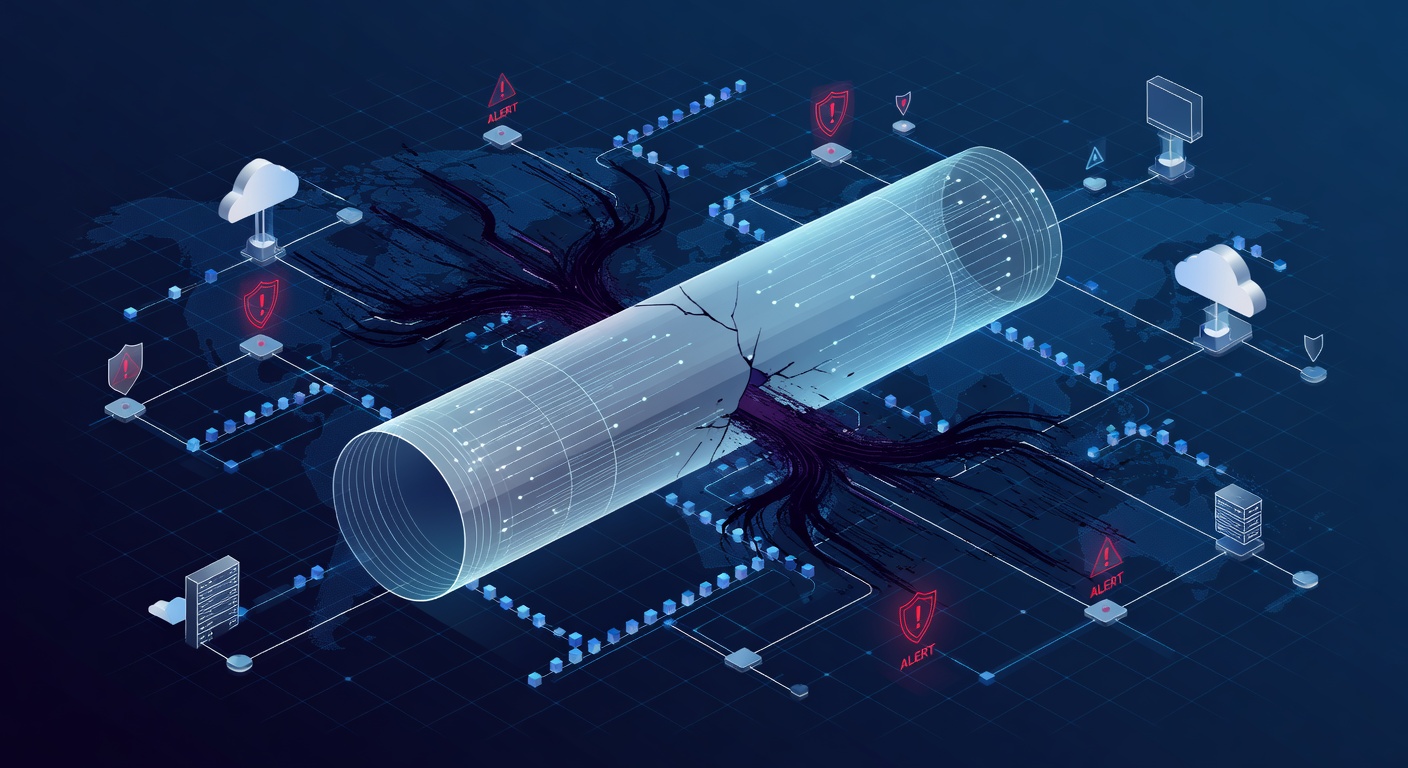

Quand votre VPN devient le tunnel secret des hackers : le réveil nocturne d'une entreprise

Quand votre VPN ouvre la porte aux hackers : l'histoire qui a réveillé une entreprise en pleine nuit

Imaginez un pirate qui s'infiltre dans votre réseau pendant que tout le monde dort. Pas d'équipe IT en vue. Des bureaux vides. Et lui, à l'autre bout du monde, qui fouille vos données.

C'est ce qui a failli arriver à une entreprise de taille moyenne. Appelons-la "Entreprise Z" pour la discrétion. Un mot de passe d'employé a fuité. On ignore encore comment. Mais la suite compte plus.

L'alerte fatale : un intrus sur le VPN

Fin de soirée. Une sonde de sécurité bipe. Un appareil inconnu tente de se connecter au VPN d'entreprise avec des identifiants valides. L'employé concerné ? Chez lui, au lit. L'appareil ? Jamais vu.

Le cauchemar de tout responsable IT en une notification.

Le hacker avait chopé ces identifiants – via un mail piégé, un mot de passe recyclé d'un site hacké, ou une ruse classique. Résultat : un accès légitime au VPN. La porte grande ouverte vers les serveurs internes.

Ce qui a évité la catastrophe ? Une détection ultra-rapide et une réaction immédiate.

La surveillance non-stop : votre bouclier H24

L'entreprise avait souscrit à un service de détection et réponse géré 24/7. L'alerte a fusé. Un analyste humain l'a vérifiée en direct. En quelques minutes, l'équipe savait : on est attaqués.

Pourquoi c'est vital ? Chaque seconde compte. Un intrus peut planter des portes dérobées, créer des comptes admins cachés, voler des données ou chiffrer vos fichiers pour rançon. Plus il reste, plus c'est grave.

Ici, ils avaient un plan d'urgence. Et ils l'ont appliqué sans trembler.

Le plan d'urgence : isoler et neutraliser

Dès confirmation du danger, action immédiate, comme un arrêt d'urgence en cybersécurité :

Étape 1 : Couper l'accès

Compte de l'employé bloqué sur-le-champ. Pas de surveillance passive. Directement désactivé. Si les identifiants fuient, on les révoque tout de suite.

Étape 2 : Mettre en quarantaine

Le serveur visé ? Déconnecté du réseau et isolé. Ça bloque le "mouvement latéral" – l'intrus ne saute pas d'un système à l'autre pour contaminer tout.

Étape 3 : Fouille complète

Ensuite, l'autopsie. Scans poussés pour traquer :

- Portes dérobées laissées en plan

- Comptes admins fraîchement créés

- Malwares ou logiciels malveillants

- Changements suspects dans les configs

La bonne surprise : zéro dégât

Bonne nouvelle : rien de trouvé. L'isolement rapide a fonctionné. Le hacker stoppé net, sans pied-à-terre, sans vol de données.

Une fois le danger éradiqué, serveur remis en ligne, mot de passe réinitialisé. Soupir de soulagement collectif.

La leçon cachée

Lundi, au débrief : impossible de savoir comment les identifiants ont fuité. Pas de mail suspect évident. Pas d'alerte préalable. Juste... volatilisés.

Cette incertitude a lancé une refonte totale de la sécurité. Et c'est peut-être le vrai gain de l'affaire.

Les renforcements post-crise

Suite à ce frisson, des upgrades majeurs :

Authentification multi-facteurs (MFA)

Un seul mot de passe ? Obsolète. Avec un second facteur (votre téléphone souvent), le voleur est bloqué. Ça aurait stoppé net l'attaque.

VPN blindé

Page de connexion publique supprimée. Les employés passent d'abord par des checks supplémentaires avant le VPN.

Audit des comptes services

Ces comptes automatisés sont des cibles faciles si mal gérés. Un grand ménage a été fait.

Verrouillage automatique

Comptes figés après quelques échecs de connexion. Adieu attaques par force brute.

Migration vers le cloud

Systèmes critiques vers des plateformes modernes comme SharePoint. Sécurité intégrée, gestion simplifiée.

Ce que ça implique pour vous

Vous pensez "pas nous, on n'est pas une cible" ? Détrompez-vous. Les hackers lancent des filets géants. Ils testent des milliers d'entreprises en automatique, en misant sur les failles.

Actions concrètes :

1. Investissez dans la détection

Pas les moyens d'une équipe SOC 24/7 ? Les prestataires MSP le proposent. Priorité absolue contre les assauts nocturnes.

2. MFA partout

C'est le rempart n°1 contre les vols d'identifiants. Simple, efficace, comme une ceinture de sécurité.

3. Plan de réponse prêt

Ne l'improvisez pas en live. Notez les étapes : qui appeler, quoi isoler, comment alerter les boss. Testez-le en simulation.

4. Formez vos équipes

La plupart des failles viennent d'erreurs humaines : phishing, mots de passe faibles, indiscretions en ligne. La sensibilisation réduit les risques pour de bon.

5. Vérifiez vos outils de veille

Des outils sans surveillance humaine ? Inutiles. Quelqu'un doit veiller, jour et nuit – les pirates le savent.

Le mot de la fin

Cette histoire s'est bien terminée grâce à une vigilance à 2h du mat' un dimanche. Le hacker neutralisé sans dégât. Mais la chance n'y était pour rien.

La vraie sécurité, c'est des couches superposées : identifiants volés, mais MFA bloque. Ils passent ? La détection alerte. Elle alerte ? L'isolement stoppe tout.

Les boîtes qui dorment tranquilles ne comptent pas sur le hasard. Elles prévoient l'attaque constante et déploient des défenses H24.

Votre entreprise n'a pas d'équipe de garde à 2h ? La tech peut le faire pour vous.

Tags : ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']