Şirketler yangın duvarlarına ve antivirüs yazılımlarına milyarlarca dolar döküyor. Ama gerçek şu: Çalışanlarınız çoğu zaman en büyük güvenlik açığı. Güvenlik farkındalık eğitiminin sadece formalite olmadığını, gerçek saldırılara karşı en güçlü kalkanınız olduğunu anlatıyoruz.

Ekip, En Güçlü ya da En Zayıf Halkan: Güvenlik Eğitimi Neden Şart?

Ekibiniz En Güçlü ya da En Zayıf Halka: Güvenlik Eğitimi Neden Gerçekten Önemli

Hackers her geçen gün daha kurnazlaşıyor. Sahte e-postalar göz aldatıyor. Sosyal mühendislik hileleri ustalık kazanıyor. En pahalı sistemler bile bunları tam engelleyemiyor.

Bazı şirketler yüz binlerce dolar akıtıyor kurumsal güvenlik araçlarına. Yine de tek bir çalışan şüpheli bir bağlantıya tıklayınca her şey çöküyor. Sinir bozucu, ama önlenebilir bir sorun. İşte burada güvenlik farkındalık eğitimi devreye giriyor. Bu, sandığınız gibi sıkıcı bir zorunluluk değil.

Gerçek Durum: Sandığınızdan Daha Kritik

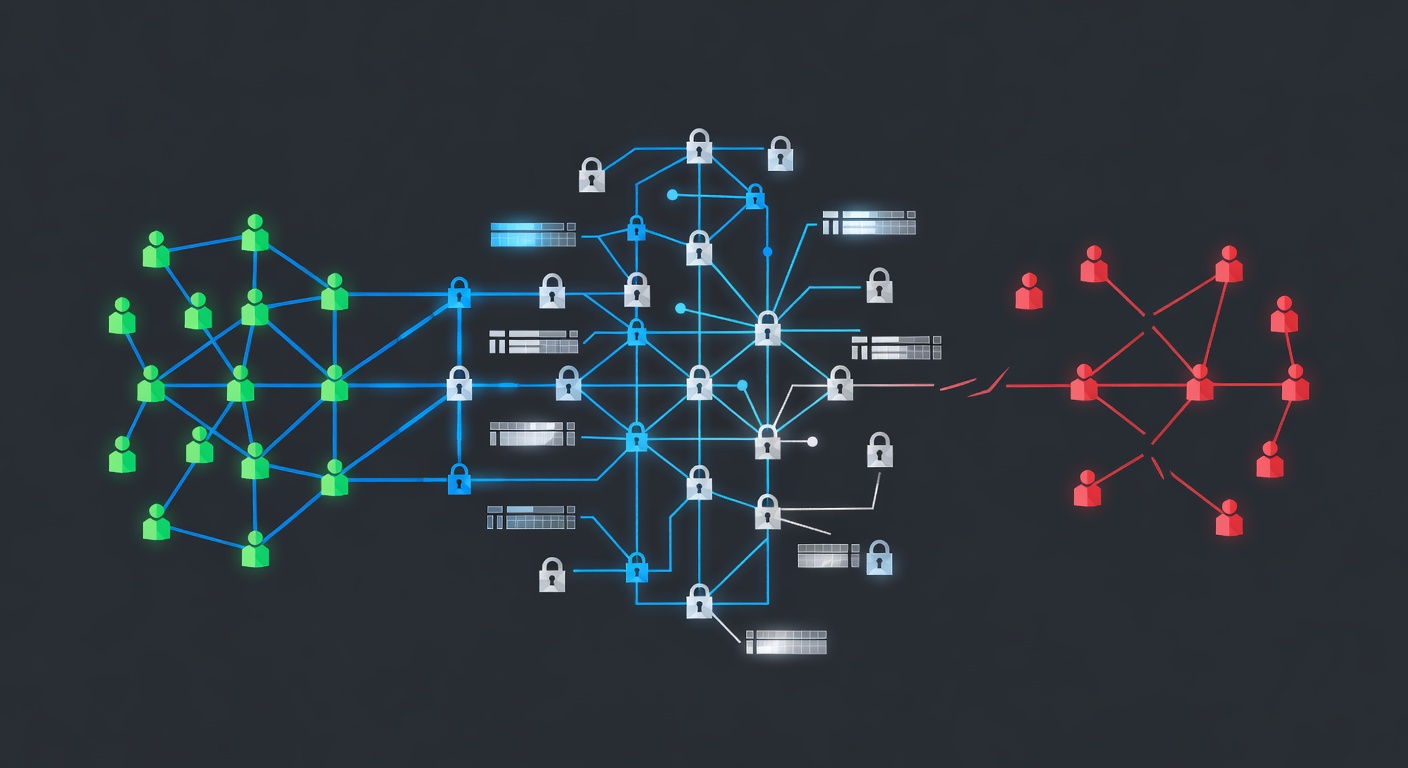

Siber güvenlikte pek dillendirilmeyen bir gerçek var: İnsan hatası veri ihlallerinin baş sebebi. Ekibiniz farkında olmadan savunmanın en ön saflarında. Ek alana mı tıklayacaklar, şifre mi tekrarlayacaklar, yoksa tuhaf bir "şifremi unuttum" bağlantısına mı basacaklar? Karar onlarda.

HIPAA, PCI-DSS, ISO 27001 gibi kurallar eğitimi zorunlu kıldı. Bunlar temelsiz kurallar değil. Gerçek sızıntılardan doğdular. Yetersiz farkındalık dev veri kayıpları ve yasal cezalar getirdi.

HIPAA: Sağlık Verileri Tehlikede

Sağlık sektöründeyseniz HIPAA'yı bilirsiniz. Vurgulamak istediğim: HIPAA sürekli personel eğitimi şartı koyuyor.

Neden? Hasta verileri karanlık ağda kredi kartından değerli. Tek bir tıbbi kayıt bile servet eder. Ekipler korunmuş sağlık bilgilerini (PHI) nasıl idare edeceğini, ihlali neyin tetiklediğini ve hasta verisi odaklı saldırıları nasıl seçeceğini bilmeli.

Gizlilik ve Güvenlik Kuralları belgeli farkındalık programları istiyor. Yıllık göstermelik bir şey değil. Denetçiler gerçekten yapılıp yapılmadığını kontrol eder.

Deneyimlerime göre, eğitimi kutu işaretleme gibi gören sağlık kurumları başını yakıyor. Kültüre oturtanlar ise tehditlerin önünde kalıyor.

PCI-DSS: Ödeme Kartlarını Koruma

Kart verisi işliyorsanız –ödeme, depolama ya da aktarım– PCI-DSS kaçınılmaz. HIPAA gibi eğitimi ciddiye alıyor.

Küresel kart dolandırıcılığı 28 milyar doları aşıyor. Saldırganlar anında kazanç için bu şirketleri avlıyor. PCI-DSS'in 6. amacı güvenlik politikalarına ve personel farkındalığına odaklanıyor.

Uyum sağlayanlar sadece ceza ödemekten kurtulmuyor. Ek faydalar görüyorlar:

- Müşteri güveni artıyor: Güvenlik önemseyen firmalarda kart kullanmak rahat hissettiriyor.

- Dolandırıcılık kayıpları azalıyor: Az ihlal, az geri ödeme ve itiraz demek.

- İşler hızlanıyor: Güvenli süreçler akıcı hale geliyor.

- Rekabet üstünlüğü: Uyumu pazarlayabiliyorsunuz.

Ekip kart verisinin değerini ve hedeflenişini anlarsa, veriyle dikkatli davranıyor. Etkili eğitim gücü burada.

NIST SP 800-53: Her Yerde İşe Yarayan Devlet Standardı

NIST 800-53 federal kurumlar için tasarlandı. Ama ilkesi her yere uyar. Hassas veri –hükümet sözleşmeleri, finans ya da fikri mülkiyet– yönetiyorsanız bakın.

Esnekliği çekici kılıyor. Tek kalıp değil. Risklere göre uyarlanabilir kontroller sunuyor. Eğitiminiz şirketinize özgü tehditlere göre şekilleniyor, genel tiyatro değil.

Risk yönetimini iç iletişime zorluyor. Ekip neye karşı savunduğunu ve kuralların nedenini kavrarsa, uyum doğal oluyor.

ISO 27001 ve 27002: Küresel Ölçüt

Uluslararası çalışıyorsanız ISO 27001-27002 radarınızda. Bilgi Güvenliği Yönetim Sistemi (ISMS) tanımlıyor, kontroller veriyor.

Güzel yanı: Güvenliği sistem olarak görüyor. Teknoloji değil; insan, süreç, politika bir arada. Eğitim standartlara gömülü.

Sertifika peşinde koşanlar eğitimlerini baştan kuruyor. Bu iyi işaret. Kutudan gerçek olgunluğa geçiş demek.

Asıl Konuşma: Eğitim Korku Değil

Birçok program çalışanları korkutuyor. "Bu bağlantıya bas, şirket 1 milyon kaybeder!" ya da "Hata yaparsan kovulursun!"

Bu ters tepebiliyor. Kin yaratıyor, hataları gizletiyor, alışkanlık değiştirmiyor.

İyi farkındalık eğitimi şöyle olmalı:

- Sürekli: Yıllık tek seans yetersiz. Unutulur, tehditler değişir. Tekrar şart.

- Özgün: Genel "güçlü şifre"den ziyade sizin tehditleriniz. Fidye yazılımı mı, devlet destekli mi, yoksa sıradan oltacı mı?

- Gerçek örnekli: Gerçek sahte e-postalar, sosyal hileler, ihlal senaryoları gösterin.

- Kolaylaştırıcı: Protokoller zahmetliyse dolanılır. Güvenli yolu en basit yapın.

- Ölçülü: Simülasyon tıklama oranları, tamamlama verileriyle takip edin, ayarlayın.

Sonuç

Uyum bürokrat cezası değil. Gerçek ihlallerden doğdu. Şirketler sızdı, veriler çalındı, yetkililer "yeter" dedi.

Güvenlik eğitimi bağışıklık sisteminiz. Duvarlar, şifreleme şart ama ekip prensipleri bilmezse savunma eksik.

HIPAA, PCI-DSS, NIST ya da ISO fark etmez: Ekiplere güvenlik bilgisi yatırın. Denetimden öte riski düşürüyor, veriyi, müşteriyi, itibarı koruyor.

Dürüst değerlendirme yapın: Ekip güvenliği gerçekten anlıyor mu? Yıllık eğitimi tamamladılar diye değil, kavradılar mı? Hayırsa en büyük açık orada. Düzeltin, gerisi kolaylaşır.

Etiketler ['security-awareness-training', 'compliance-standards', 'hipaa', 'pci-dss', 'cybersecurity', 'employee-training', 'iso-27001', 'nist', 'data-protection', 'security-culture']