En medarbejders stjålne login blev bagdøren ind i firmaets netværk kl. 2 om natten en søndag. Se hvordan et lynhurtigt responsteam forvandledte en potentiel katastrofal datalækage til en perfekt sikkerhedssejr – og hvad din virksomhed kan lære af det.

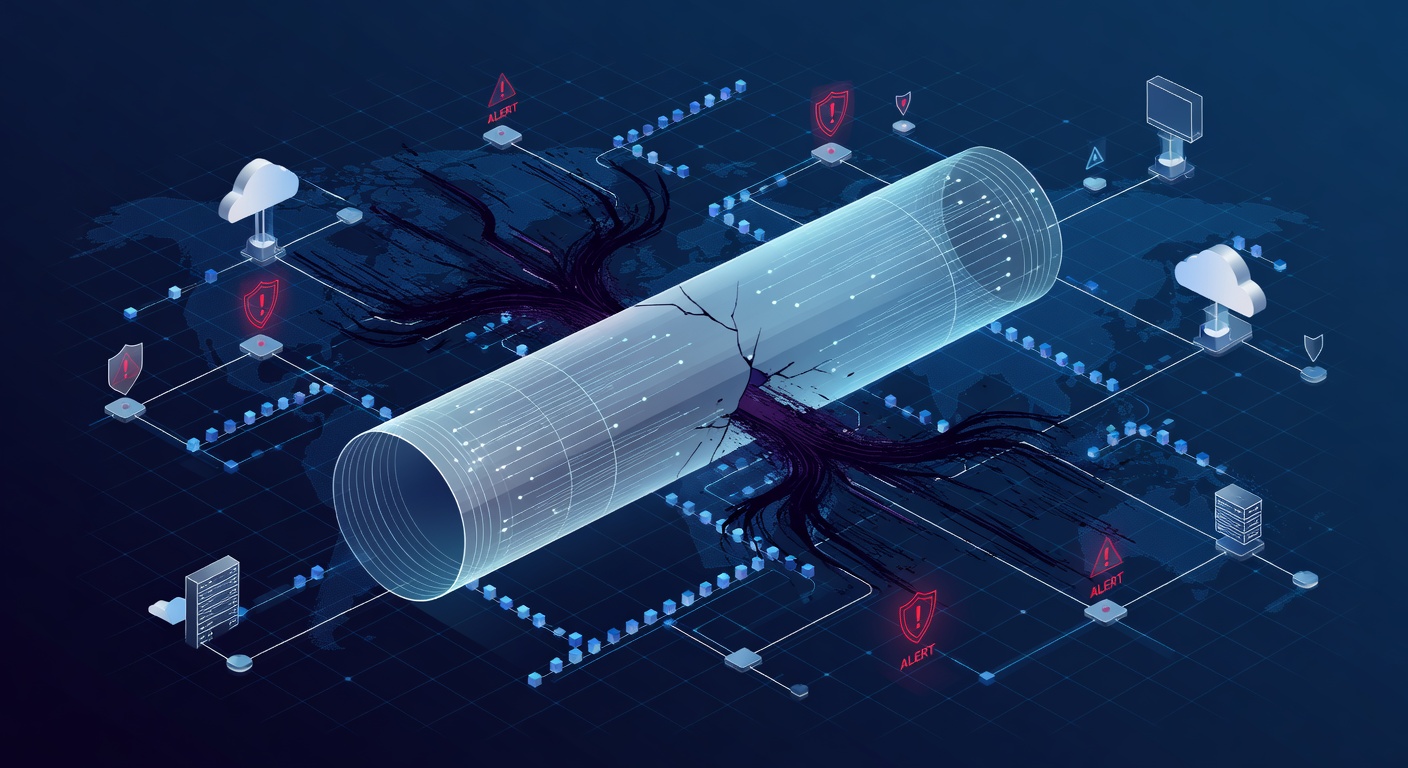

VPN-tunnel bliver hackerens hemmelige indgang: Virksomheds mareridt midt om natten

Når VPN'en bliver angriberens smugvejs: En virksomheds natlige mareridt

Forestil dig det værste: En hacker sniger sig ind i dit netværk midt om natten. Kontoret er tomt. Ingen vågne øjne på skærmene. Kun mørke og en fjern trussel, der graver sig vej ind.

Det ramte næsten en mellemstor virksomhed – lad os kalde dem Firma X. En medarbejders login stjultes. Hvordan? Ukendt. Men det, der fulgte, var afgørende.

Alarmen, der reddede dagen

Efter arbejdstid. Et system skriger op: Ukendt enhed logger ind på VPN'en med gyldige legitimationsoplysninger. Medarbejderen? Hjemme i sengen. Enheden? Total fremmed.

Hver IT-chefs værste frygt i én besked.

Angriberen havde fat i adgangskoder – måske via phishing eller genbrug fra et crack'et site. VPN'en åbnede døren til interne servere. Potentiel katastrofe.

Men hastigheden i opdagelse og reaktion skilte ulykke fra katastrofe.

24/7-vagten, der aldrig sover

Firma X havde MDR-overvågning døgnet rundt. Alarmen lød med det samme. Et menneske analyserede. Minutter senere reagerede teamet.

Hvorfor det betyder noget: Hver minut inde i netværket giver angriberen magt. Backdoors. Nye admin-konti. Datatyveri. Kryptering. Jo længere, jo værre.

De havde en plan. Og de fulgte den.

Akutplanen: Luk døren i en hast

Trusselen bekræftet. Teamet handlede som i en brandøvelse:

1. Slå adgangen ihjel

Kontoen låstes øjeblikkeligt. Ingen tøven. Ingen overvågning. Bare stop.

2. Isolér det smittede

Serveren trak de fra netværket. Som karantæne. Forhindrede spredning til andre systemer.

3. Grans kold blod

Fulde scanningsrunder. Ledte efter:

- Hemmelige bagdøre

- Nye admin-konti

- Malware

- Mistænkelige ændringer

Den perfekte afslutning: Rent hus

God nyhed: Intet fundet. Hurtig handling stoppede angriberen. Ingen fodfæste. Ingen data stjålet.

Serveren genoprettet. Password nulstillet. Åndedræt genoptaget.

Den ægte lærdom

Mandagsmødet afslørede: Ingen vidste, hvordan adgangen var stjålet. Intet phishing-spor. Bare borte.

Det udløste en total opgradering. Den bedste gevinst af hele sagen.

De nye sikkerhedsforanstaltninger

Close call'et førte til ændringer:

Multi-faktor autentifikation (MFA)

En kode rækker ikke. Angriber skal have din telefon. Ville have stoppet det hele.

Strammet VPN-adgang

Ingen offentlig login-side. Ekstra checks først.

Rensning af servicekonti

Automatiserede konti er angriber-mål. De fik ryddet op.

Lås efter fejl

Konti fryses ved gentagne fejl. Fanger brute-force.

Sky-migration

Kritiske systemer til cloud som SharePoint. Bedre sikkerhed indbygget.

Hvad det betyder for dig

Tror du, din virksomhed er for lille? Forkert. Angribere fiske bredt. Automatiserede angreb rammer alle.

Gør dette:

1. Få detektion på plads

MDR fra MSP'er er overkommeligt. Nøglen mod natangreb.

2. MFA overalt

Stopper de fleste credential-angreb. Simpelt og stærkt.

3. Incident-plan nu

Skriv den i dag. Øv den. Hvem ringer hvem? Hvad isoleres først?

4. Træn medarbejderne

Fejl starter de fleste hændelser. Phishing-træning reducerer risiko.

5. Tjek overvågningen

Værktøjer er intet uden vagt. Døgnrytme er must.

Konklusionen

Happy end kun fordi nogen vågede kl. 2 søndag morgen. Angriberen fanget tidligt. Men held er ikke strategi.

Lag på lag: MFA blokerer. Detektion fanger. Inddæmning stopper. Friktion for enhver pris.

De sikre sover godt, fordi systemerne våger 24/7. Dit firma kan få det samme.

Tags: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']