Egy alkalmazott ellopott belépési adatai hajnali kettőkor, vasárnap kinyitották a cég hálózatát. Így fordította meg a gyors reagálású csapat a potenciális katasztrófát tankönyvi sikerre – és mit tanulhat ebből a te vállalkozásod.

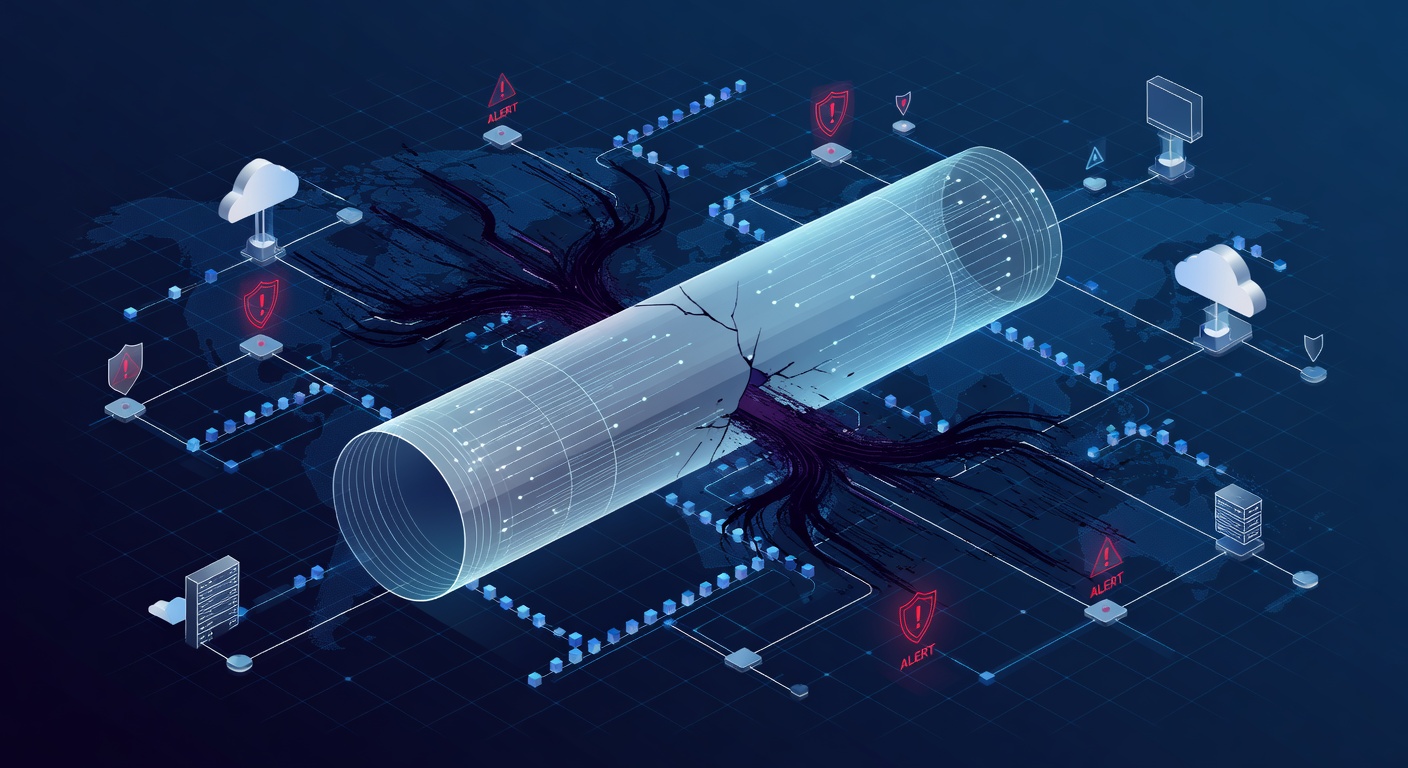

Amikor a VPN-ed az támadó titkos alagútja lesz: egy cég éjszakai riadója

Amikor a VPN-edből lesz a hacker alagútja: Egy cég éjszakai rémálma

Képzeld el: éjfélkor csend van az irodában. Senki sem figyeli a képernyőket. Távolabbi országból valaki a te szervereidet kutatja.

Egy közepes vállalatnál – nevezzük őket Cég X-nek – ez majd megtörtént. Egy dolgozó belépési adatai kikerültek. Nem tudjuk, hogyan, de ez most nem lényeg.

A rémálom: Idegen VPN-belépés

Késő este riasztás érkezik. Ismeretlen eszköz próbál bejutni a céges VPN-re egy munkatárs jelszavával. A dolgozó? Otthon alszik. Az eszköz? Teljesen idegen.

Ez az IT-sek rémképe.

A támadó szerezte meg az adatokat – talán phishinggel vagy régi szivárgásból. A VPN-ajánlójegy birtokában már bent van a hálózatban. Bármit megtehetett volna.

A katasztrófa elkerülése csak egyen múlott: gyors észlelés és reagálás.

A nonstop őrszem: Aki sosem alszik

Itt jön a csavar. A cég 24/7 MDR-rendszert használt – kezelt észlelés és válaszadás. Az riasztás azonnal jött. Ember ellenőrizte. Perceken belül tudták: baj van.

Miért kulcsfontosságú? Minden perc számít. A hacker backdoort építhet, admin fiókot kreál, adatokat lop vagy zsarol. Minél tovább bent, annál nagyobb kár.

De náluk volt terv, és betartották.

A vészterv: Lezárás lépésről lépésre

A fenyegetés megerősítve, azonnal cselekedtek – mint tűzoltók:

Első: Zárj be mindent

A támadott fiókot rögtön letiltották. Nincs várakozás, nincs lesés. Kész, vége.

Másod: Karanténba teszed

A célzott szervert kihúzták a hálózatból. Így nem ugrálhat tovább a támadó rendszerenként.

Harmad: Vizsgáld át alaposan

Forenzika következett. Teljes szkennelték:

- Rejtett bejáratokat

- Új admin fiókokat

- Kártevőket

- Gyanús változtatásokat

Boldog vég: Üres kezekkel maradtak

Jó hír: tiszta lett minden. A gyors lezárás működött. Nem jutott be, nem maradt nyoma, nem lopott semmit.

Utána visszaengedték a szervert, új jelszó, és fellélegeztek.

A lényeges tanulság

Hétfőn kiderült: nem tudták, honnan szivárogott a jelszó. Nincs nyoma phishingnek, nincs ismert rés.

Ez indította el a nagy átalakítást. Ez volt a valódi nyeremény.

A frissítések, amik védelmet hoztak

A riadalom után ezekkel erősítettek:

Többlépcsős hitelesítés (MFA)

Egy jelszó мало. Kell a telefonos kód is. Ez megverte volna a támadót.

VPN-védelem szigorítása

Eltüntették a nyilvános bejelentkezőt. Előbb extra ellenőrzés, csak utána VPN.

Szolgáltatói fiókok átfésülése

Automatikus fiókok kincsesbánya hackereknek. Teljes audit, tisztítás.

Fiók-zárás szabályok

Többszöri rossz próbálkozás után automatikus blokk. Brute force ellen véd.

Szerverek felhőbe költözése

Kritikus rendszerek modernebb felhőbe, pl. SharePoint. Jobb védelem, könnyebb kezelés.

Mit tegyél te a cégednél?

"Mi nem vagyunk célpont" – ezt hallom gyakran. Tévedés. A hackerek hálót vetnek ezrekre, gyengéket keresnek.

Íme a gyakorlati lépések:

1. Észlelés komolyan

Nem kell saját SOC. MSP-k kínálnak 24/7 monitort. Ez véd éjszaka.

2. MFA mindenhol

Ez állítja meg a jelszó-támadásokat. Mint a biztonsági öv: egyszerű, hatékony.

3. Incidens terv készen

Ne improvizálj támadáskor. Írd le: kit hívunk, mit zárunk, hogyan értesítünk. Gyakorold asztali szimulációval.

4. Képzés a csapatnak

Breach-ek emberhibából indulnak: phishing, gyenge jelszó, szociális média. Rendszeres tréning csökkenti a kockázatot.

5. Figyeld a figyelőidet

Eszközök jók, ha valaki nézi őket. Legyen nonstop őrség, főleg éjjel.

Összefoglalva

Ez a sztori happy enddel zárult, mert valaki figyelt vasárnap hajnalban. A hacker elkapták, mielőtt kárt tett. De ez nem szerencse volt.

Jó védelem réteges: jelszó lopva, de MFA blokkol. Áttöri? Észlelés kapja el. Az sem elég? Lezárás állítja meg.

A nyugodt cégek nem a szerencsésekre bízzák. Feltételezik a támadást, és 24/7 rendszert építenek.

A te cégednek nincs éjszakai műszakja? Legyen olyan technológiája, ami igen.

Címkék: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']