Ein Mitarbeiterkonto wurde geklaut – und diente als Hintertür ins Firmennetz. Um 2 Uhr nachts an einem Sonntag. So hat ein schnelles Reaktionsteam eine potenzielle Katastrophe in einen Musterfall für IT-Sicherheit verwandelt. Und was dein Unternehmen daraus lernen kann.

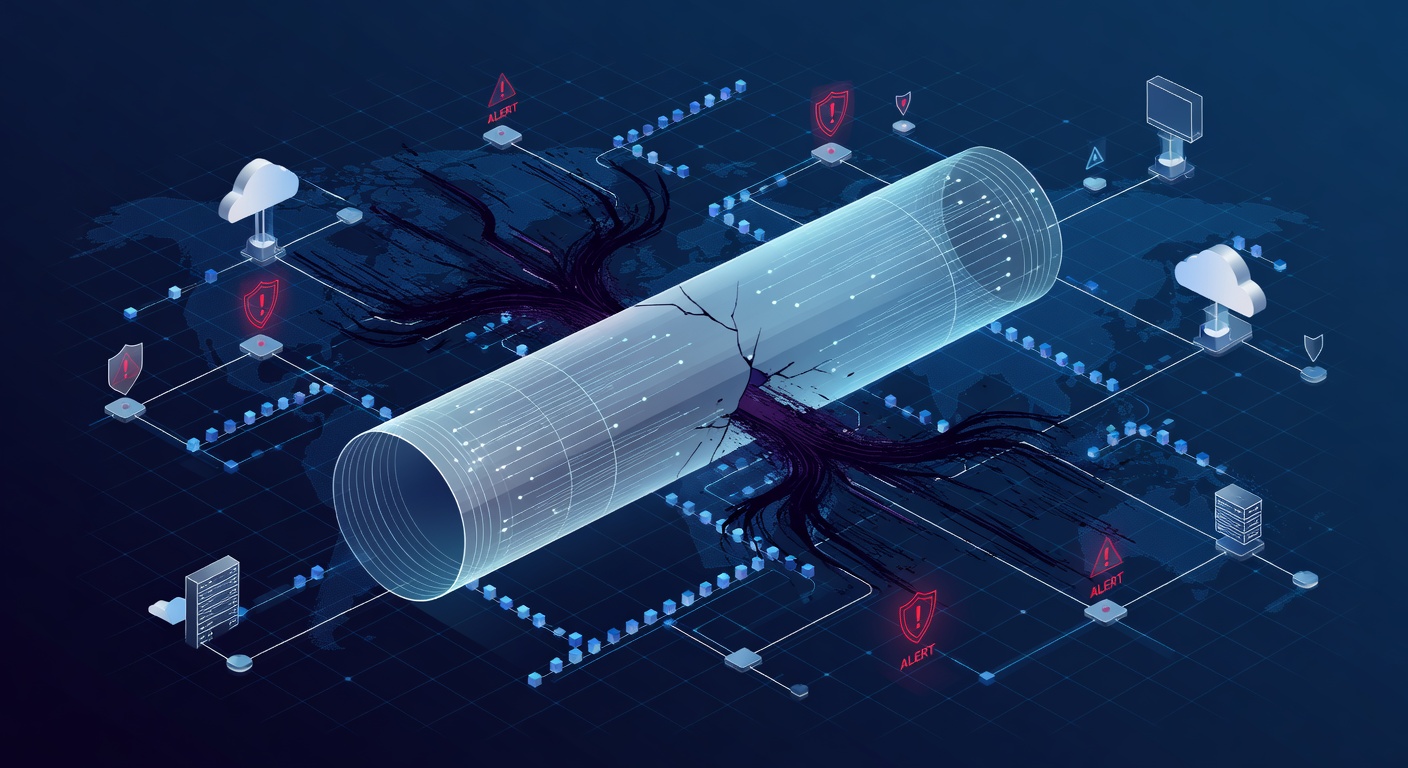

VPN-Horror nach Feierabend: Wie der Schutz zum Einfallstor wurde

Wenn dein VPN zum Einfallstor für Hacker wird: Der nächtliche Alarm bei einem Unternehmen

Stell dir vor: Die Firma schläft, der Hacker wacht. Kein ITler vor dem Bildschirm. Nur ein dunkles Büro und ein Angreifer am anderen Ende der Welt, der in eure Server greift. Solche Albträume passieren wirklich.

Ein mittelgroßes Unternehmen – nennen wir es Firma X – erlebte das hautnah. Ein Mitarbeiter-Login landete in falschen Händen. Wie genau? Unklar. Aber der Rest war ein Weckruf.

Der Schreckmoment: Fremder Zugriff auf das VPN

Nachts um zwei: Das Bedrohungssystem schlägt an. Ein unbekanntes Gerät loggt sich mit gültigen Firmendaten ins VPN ein. Der echte Mitarbeiter? Zu Hause im Bett. Das Gerät? Nie gesehen.

Jeder IT-Chef schwitzt bei so einer Meldung. Der Hacker hatte die Zugangsdaten – vielleicht per Phishing, altes Passwort aus einem Leak oder Trickerei. Damit war das VPN offen wie eine Haustür.

Zwischen Chaos und Rettung stand eines: schnelles Erkennen und Handeln.

Rund um die Uhr: Der Wächter, der nie blinzelt

Hier wird's spannend. Dank 24/7-Überwachung durch ein Managed Detection and Response (MDR)-Team fiel der Versuch sofort auf. Alarm piept, Mensch checkt, Team reagiert in Minuten.

Warum zählt jede Sekunde? Je länger der Eindringling drin ist, desto mehr Schaden. Er baut Hintertüren, schafft Super-Accounts, klaut Daten oder verschlüsselt alles für Lösegeld. Zeit ist der Feind.

Die Firma hatte einen Plan – und hielt sich dran.

Der Notfall-Plan: Sofort zuschlagen

Sobald der Verdacht feststand, ging's los wie bei einem Brand:

Schritt 1: Zugang kappen

Das kompromittierte Konto? Sofort gesperrt. Kein Zögern, kein Beobachten. Weg damit. Bei gestohlenen Daten hilft nur: Abschalten.

Schritt 2: Abkapseln

Der angegriffene Server flog aus dem Netz in Quarantäne. Wie ein verseuchter Raum versiegeln – kein Weiterhüpfen auf andere Systeme möglich.

Schritt 3: Schadensanalyse

Dann die Durchleuchtung: Scans nach Spuren. Gesucht wurde:

- Versteckte Zugänge (Backdoors)

- Frische Admin-Rechte

- Schadsoftware

- Verdächtige Änderungen

Der Glücksfall: Sauber durch

Happy End: Nichts gefunden. Die Blitzreaktion hielt den Hacker draußen. Kein Fußfassen, kein Diebstahl, kein Bleiben. Server zurück, Passwort neu, Seufzer der Erleichterung.

Die große Erkenntnis

Im Montags-Meeting kam raus: Wie die Daten geklaut wurden, blieb rätselhaft. Kein Phishing-Spuk, kein klares Leck. Einfach weg.

Das führte zu einem Sicherheits-Reset. Und das war der echte Gewinn.

Die neuen Schutzmauern

Aus dem Schreck wurden Upgrades:

Zwei-Faktor-Authentifizierung (MFA)

Ein Passwort reicht nicht. Diebstahl? Okay, aber ohne Handy oder Token kein Zutritt. Hätte alles gestoppt.

VPN-Aufhärten

Öffentliche Login-Seite weg. Erst extra-Checks, dann VPN.

Dienstkonto-Prüfung

Automatisierte Accounts sind Hacker-Magneten. Komplette Säuberung.

Sperrregeln

Mehrere Fehlversuche? Konto frieren. Brute-Force-Angriffe erstickt.

Cloud-Wechsel

Wichtige Server in moderne Wolken wie SharePoint. Bessere Sicherheit, leichter zu managen.

Was das für dich heißt

„Unsere Firma ist kein Ziel“, denkst du? Falsch. Hacker fischen breit. Automatische Angriffe auf Tausende – schwache Spots gewinnen.

Mach das:

1. Überwachung ernst nehmen

24/7-SOC nicht jederzeit machbar? Viele MSPs bieten's. Priorität für Nachtangriffe.

2. MFA flächendeckend

Stoppt die meisten Credential-Angriffe. Wie Airbag: Einfach, wirksam.

3. Reagierplan schreiben

Nicht im Stress erfinden. Wer wen weckt? Was isolieren? Üben!

4. Mitarbeiter schulen

Fehler passieren durch Phishing, schwache Passwörter, Social-Media-Plappern. Training reduziert Risiko echt.

5. Wächter prüfen

Tools nutzlos ohne Augen drauf. Immer jemand wach – vor allem nachts.

Fazit

Der Vorfall endete gut, weil um zwei Uhr nachts jemand aufpasste. Hacker gestoppt, Schaden null. Aber Glück war nicht alles.

Sicherheit ist Schichten: Daten weg? MFA blockt. Drin? Detection schnappt. Erkannt? Quarantäne. Jede Schicht bremst.

Feste Schläfer bauen Systeme, die 24/7 laufen. Dein Team pennt um zwei? Deine Tech nicht.

Tags: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']