Skradzione dane logowania pracownika otworzyły hakerom tylne drzwi do firmowej sieci. Było po 2 w nocy w niedzielę. Szybka ekipa reagująca odwróciła losy – zamiast katastrofalnego włamania zrobili z tego wzorcowy sukces w bezpieczeństwie. Co twoja firma może z tego wynieść?

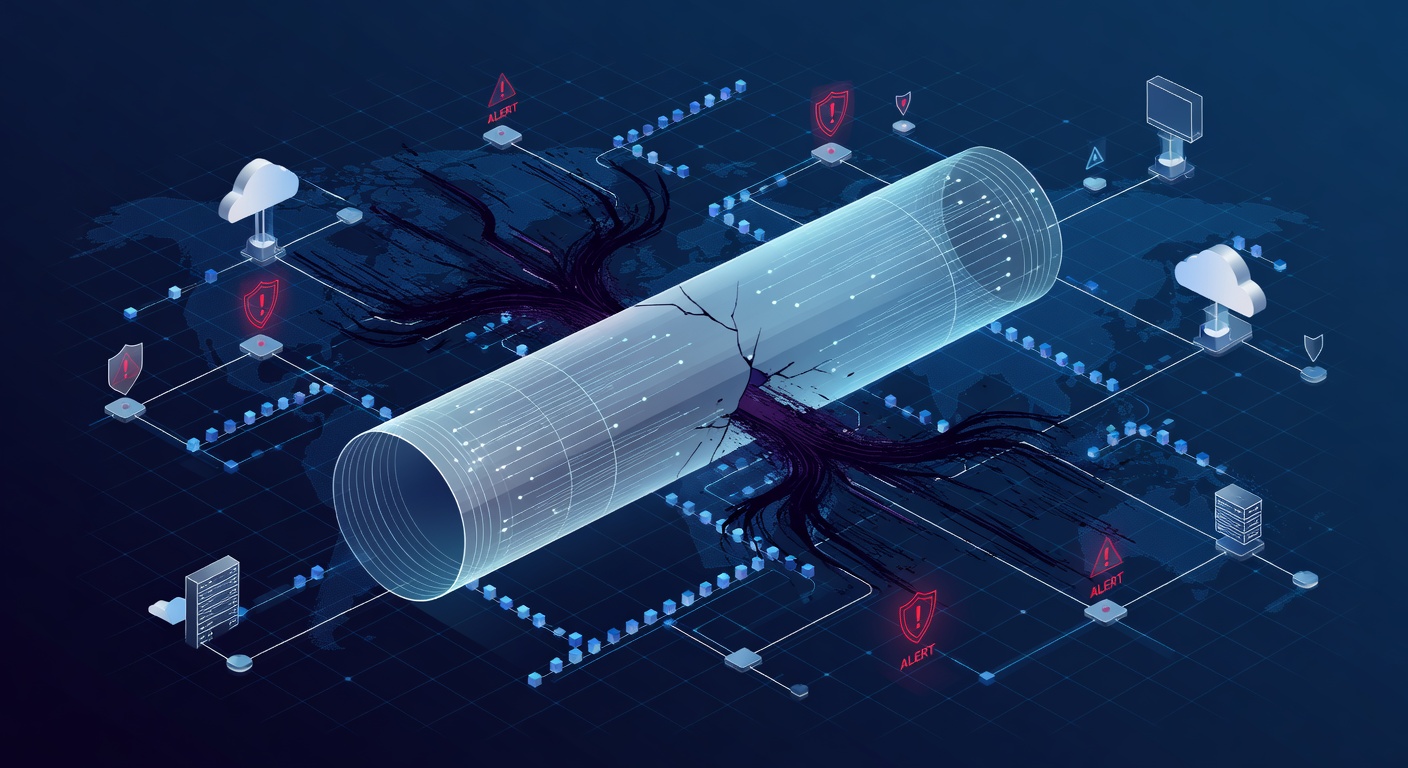

Gdy VPN stał się tunelem dla hakerów: Nocny koszmar jednej firmy

Kiedy VPN otwiera drzwi hakerowi: Prawdziwa historia jednej firmy w środku nocy

Wyobraź sobie ciszę w biurze po północy. Nikt nie patrzy na ekrany. IT śpi w domach. A gdzieś daleko atakujący grzebie w twoich serwerach. Brzmi jak koszmar? To prawie się stało w jednej średniej firmie. Nazywam ją "X" – dla dyskrecji.

Hasło pracownika wyciekło. Nie wiemy jak. Ale to, co potem, to lekcja na lata.

Alarm w nocy: Nieznane logowanie do VPN

Późny wieczór. System bezpieczeństwa budzi analityka. Nieznane urządzenie próbuje wejść przez VPN. Używa prawdziwych danych pracownika. Ten? Spa w łóżku. Komputer? Obcy.

To senny koszmar każdego szefa IT.

Haker złapał hasło – pewnie phishing, stary leak z netu czy podstęp. VPN dał mu klucze do królestwa. Mógł szperać po serwerach jak u siebie.

Różnica między katastrofą a cudem? Szybka reakcja.

Strażnik na pełnym gazie: Monitoring 24/7 ratuje dzień

Firma miała usługę MDR – ciągły monitoring z ludźmi na posterunku. Alarm poleciał od razu. Analityk sprawdził. W minuty zespół wiedział: coś nie gra.

Dlaczego to kluczowe? Każda sekunda w sieci to ryzyko. Haker montuje furtki, kradnie dane, szyfruje pliki. Im dłużej, tym gorzej.

Ale oni mieli plan i działali błyskawicznie.

Plan awaryjny: Zamknij, odizoluj, sprawdź

Potwierdzili zagrożenie. Uruchomili procedury jak z podręcznika.

Krok 1: Zablokuj konto

Hasło zablokowane. Natychmiast. Bez wahania. Żadnego "poodglądamy". Koniec tematu.

Krok 2: Odłącz serwer

Maszyna, do której celował haker, poszła w kwarantannę. Jak chory pokój w izolacji. Zero szans na skakanie po sieci.

Krok 3: Przeszukaj ślady

Skanery ruszyły. Szukali:

- Furek wstecznych

- Nowych kont admina

- Wirusów

- Dziwnych zmian w ustawieniach

Szczęśliwy finał: Czysto jak łza

Skanery nic nie znalazły. Blokada zadziałała. Haker nie zdążył się okopać ani ukraść czegokolwiek.

Serwer wrócił online. Hasło zresetowane. Ulga.

Prawdziwa lekcja: Nikt nie wie, skąd wyciek

Na poniedziałkowym zebraniu szok: nie ustalili, jak hasło uciekło. Zero śladu phishingu. Zero dziur. Po prostu zniknęło.

To uruchomiło wielką czystkę. I to największy zysk z tej przygody.

Nowe fortyfikacje po incydencie

Bliski strzał zmusił do zmian:

Dwuskładnikowe uwierzytelnianie (MFA)

Jeden klucz to za mało. Haker ma hasło? Potrzebuje jeszcze telefonu. To by zatrzymało atak na starcie.

Wzmocniony VPN

Publiczny login? Wyłączony. Najpierw dodatkowe проверки.

Kontrola kont usługowych

Te zapomniane konta to skarb dla hakerów. Przejrzeli i posprzątali.

Blokady po próbach

Za dużo błędnych logowań? Konto zamrożone. Brute force odpada.

Przenosiny do chmury

Kluczowe serwery na SharePoint. Lepsza ochrona, łatwiejszy nadzór.

Co to znaczy dla ciebie?

"My nie jesteśmy celem"? Błąd. Hakerzy sieją szeroko. Automaty testują tysiące firm. Słaby punkt? Wpadniesz.

Zrób to teraz:

1. Włącz monitoring

Nie stać cię na SOC 24/7? MSP oferują MDR. To tarcza na nocne ataki.

2. MFA na wszystkim

Prosty ruch. Blokuje większość kradzieży haseł. Jak pas w aucie – nudny, ale ratuje życie.

3. Plan na kryzys

Nie improwizuj w panice. Zapisz kroki. Ćwicz symulacje.

4. Szkolenia dla załogi

Błędy ludzi to 90% włamów. Phishing, słabe hasła. Trening to nie fikcja – to tarcza.

5. Nadzoruj nadzór

Narzędzia bez oczu to złom. Ktoś musi patrzeć, zwłaszcza nocą.

Podsumowanie

Ta historia skończyła się dobrze dzięki czujności o 2 w nocy. Haker złapany w locie. Ale szczęście to nie strategia.

Dobra obrona to warstwy: MFA blokuje hasło, monitoring łapie resztę, izolacja zatrzymuje rozprzestrzenianie. Każda warstwa spowalnia.

Firmy, które śpią spokojnie, nie liczą na fart. One wiedzą: atakujący nie śpią. Ich systemy tak.

Twoja firma nie ma nocnych wart? Technologia może mieć.

Tagi: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']