Firmy pompują miliardy w firewalle i antywirusy, ale gorzka prawda jest taka: największym zagrożeniem dla bezpieczeństwa bywają twoi pracownicy. Rozbieramy na części pierwsze, dlaczego szkolenie z cyberbezpieczeństwa to nie tylko odhaczanie punkcików w compliance, ale twoja najlepsza tarcza przed prawdziwymi atakami.

Zespół to Twój najmocniejszy (lub najsłabszy) ogniwo: dlaczego szkolenie z bezpieczeństwa ma sens

Twój zespół to najmocniejszy – lub najsłabszy – ogniwo: Dlaczego szkolenie z bezpieczeństwa naprawdę działa

Przyjrzyjmy się faktom. Hakerzy stają się coraz sprytniejsi. Maile phishingowe wyglądają jak prawdziwe. Ataki socjotechniczne oszukują nawet czujnych. Technologia? Nigdy nie zatrzyma wszystkiego sama.

Widziałem firmy, które wydały fortunę na zaawansowane systemy ochrony. A potem? Wystarczył jeden klik w podejrzany link i dane poszły w świat. To irytujące, ale da się tego uniknąć. Tu wkracza szkolenie z cyberbezpieczeństwa. I nie, to nie nudny obowiązek do odhaczenia.

Prawda, która boli: Dlaczego to ważniejsze, niż myślisz

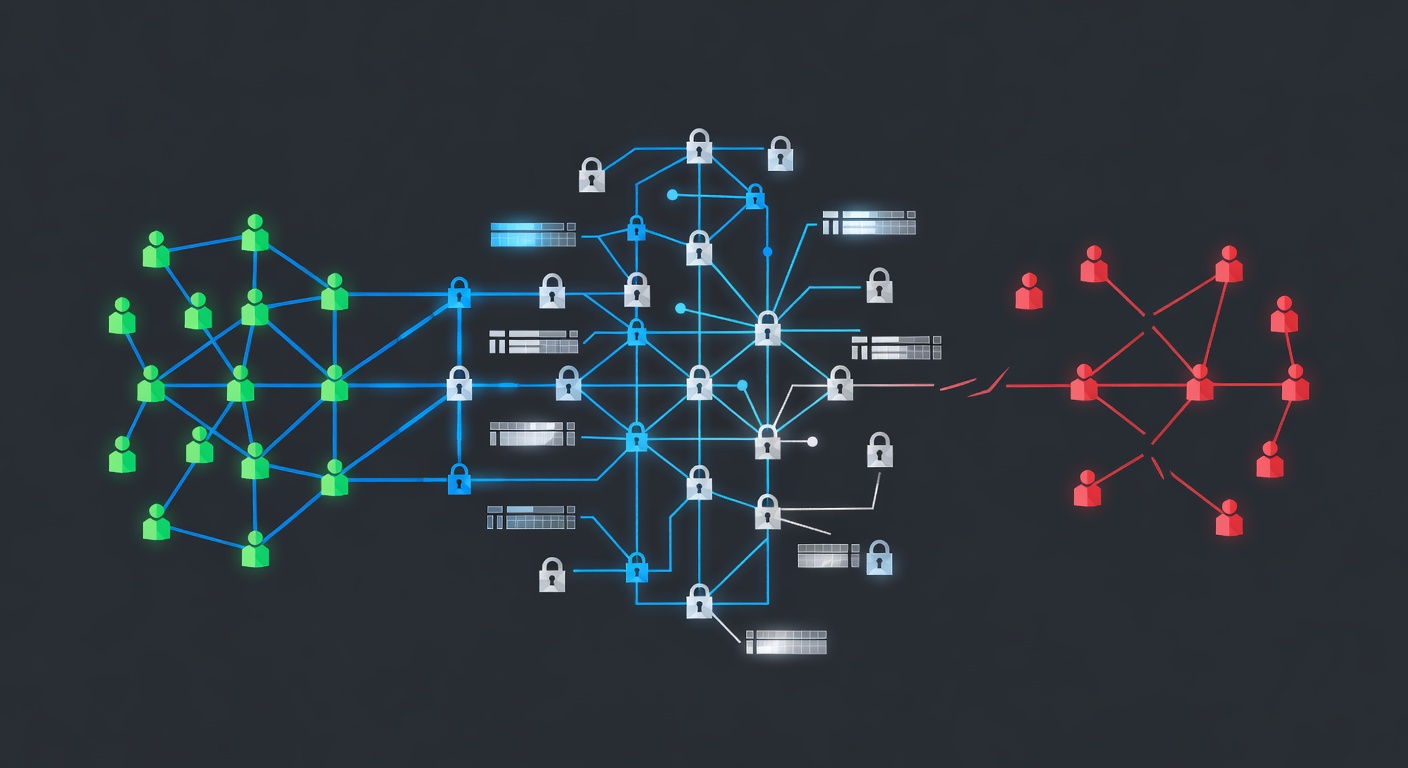

W cyberbezpieczeństwie nikt nie mówi głośno o tym, co najważniejsze: błędy ludzkie powodują większość wycieków danych. Twoi pracownicy to pierwsza linia obrony. Oni decydują, czy otworzyć załącznik, użyć starego hasła czy kliknąć dziwny link do resetu.

Regulacje jak HIPAA, PCI-DSS czy ISO 27001 nie powstały z niczego. To reakcja na realne katastrofy – masowe wycieki i kary. Wymagają one szkoleń, bo bez nich obrona pada.

HIPAA: Ochrona danych medycznych na celowniku

W opiece zdrowotnej HIPAA to podstawa. Regulacja jasno każe szkolić personel na bieżąco.

Dlaczego? Dane pacjentów to skarb na czarnym rynku. Jedna karta medyczna warta więcej niż numer karty kredytowej. Zespoły muszą wiedzieć, jak chronić PHI, co to wyciek i jak rozpoznać ataki na dane wrażliwe.

Zasady prywatności i bezpieczeństwa HIPAA wymagają udokumentowanych programów. To nie gadanie – audytorzy sprawdzą, czy robisz to serio. Firmy, które traktują to po macoszemu, lądują w tarapatach. Te z kulturą bezpieczeństwa? Wygrywają z zagrożeniami.

PCI-DSS: Strażnik płatności

Jeśli obracasz się danymi kart płatniczych – przetwarzasz, przechowujesz czy przesyłasz – PCI-DSS to twój must-have. Kara za zaniedbania? Surowa, zwłaszcza w szkoleniach.

oszustwa kartowe to globalny biznes wart ponad 28 miliardów dolarów. Hakerzy polują na takie firmy, bo zysk szybki. Cel 6 PCI-DSS podkreśla politykę bezpieczeństwa i świadomość pracowników.

Zgodne firmy zyskują więcej niż uniknięcie mandatów:

- Zaufanie klientów: Ludzie chętniej płacą, gdy widzą powagę.

- Mniej strat: Rzadziej chargebacki i spory.

- Lepsze procesy: Bezpieczeństwo usprawnia pracę.

- Przewaga rynkowa: Możesz się chwalić zgodnością.

Gdy zespół wie, dlaczego dane kart są łakome i jak je atakują, działa ostrożniej. To magia dobrych szkoleń.

NIST SP 800-53: Standard z USA, który pasuje wszędzie

NIST 800-53 powstał dla agencji rządowych, ale jego zasady działają uniwersalnie. Masz wrażliwe dane – kontrakty, finanse, patenty? Spójrz tu.

Elastyczność to klucz. Nie szablon, a katalog kontroli do dopasowania pod swoje ryzyka. Szkolenia szyte na miarę twoich zagrożeń, nie na pokaz.

NIST każe gadać o ryzykach w firmie. Gdy pracownicy pojmą, przed czym bronisz i po co procedury, bezpieczeństwo staje się nawykiem.

ISO 27001 i 27002: Światowy wzorzec

Działasz globalnie? Europa, Azja? ISO 27001 i 27002 definiują system zarządzania bezpieczeństwem informacji (ISMS). Pełen zestaw kontroli.

Podoba mi się, że widzą bezpieczeństwo jako całość: ludzie, procesy, narzędzia. Szkolenia to integralna część, nie dodatek.

Przy certyfikacji ISO firmy często przerabiają programy szkoleniowe. Dobry znak – idziesz ku prawdziwej dojrzałości.

Szczerze: Szkolenia nie mają straszyć

Wiele programów to festiwal grozy. "Klikniesz – firma straci miliony!" lub "Błąd i wylot!". To nie działa. Rodzi urazę, ukrywanie wpadek i zero nawyków.

Dobre szkolenie z cyberbezpieczeństwa:

- Ciągłe, nie raz do roku: Ludzie zapominają, zagrożenia mutują.

- Pod ciebie: Nie ogólniki o hasłach, a twoje ryzyka – ransomware, szpiedzy państwowi?

- Z realnymi przykładami: Prawdziwe maile, ataki socjotechniczne, scenariusze wycieków.

- Proste w użyciu: Bezpieczeństwo ma być łatwe, nie męką.

- Z pomiarem efektów: Śledź kliki w symulacje phishingu, ukończenia, poprawiaj dane.

Podsumowanie

Te regulacje to nie biurokratyczna katorga. Powstały po realnych włamaniach, gdy dane zwykłych ludzi poszły w świat. Organy powiedziały: dość.

Szkolenia to odporność firmy. Firewalle, szyfrowanie – super. Ale bez wiedzy zespołu? Dziurawa forteca.

HIPAA, PCI-DSS, NIST, ISO – wszędzie to samo: inwestuj w wiedzę ludzi. Nie tylko na audyty. Na realną ochronę danych, klientów i reputacji.

Sprawdź siebie: Czy zespół naprawdę rozumie bezpieczeństwo? Nie "odhaczyli szkolenia", ale łapią o co chodzi? Jeśli nie – to wasza słabość nr 1. Napraw, a reszta pójdzie gładko.

Tagi: ['security-awareness-training', 'compliance-standards', 'hipaa', 'pci-dss', 'cybersecurity', 'employee-training', 'iso-27001', 'nist', 'data-protection', 'security-culture']