Крадените пароли на служител се оказаха отворена врата към фирмената мрежа в 2 ч през нощта в неделя. Ето как бързо реагиращият екип превърна потенциална голяма катастрофа в учебен пример за сигурност — и какво може да си запомни всяка фирма от това.

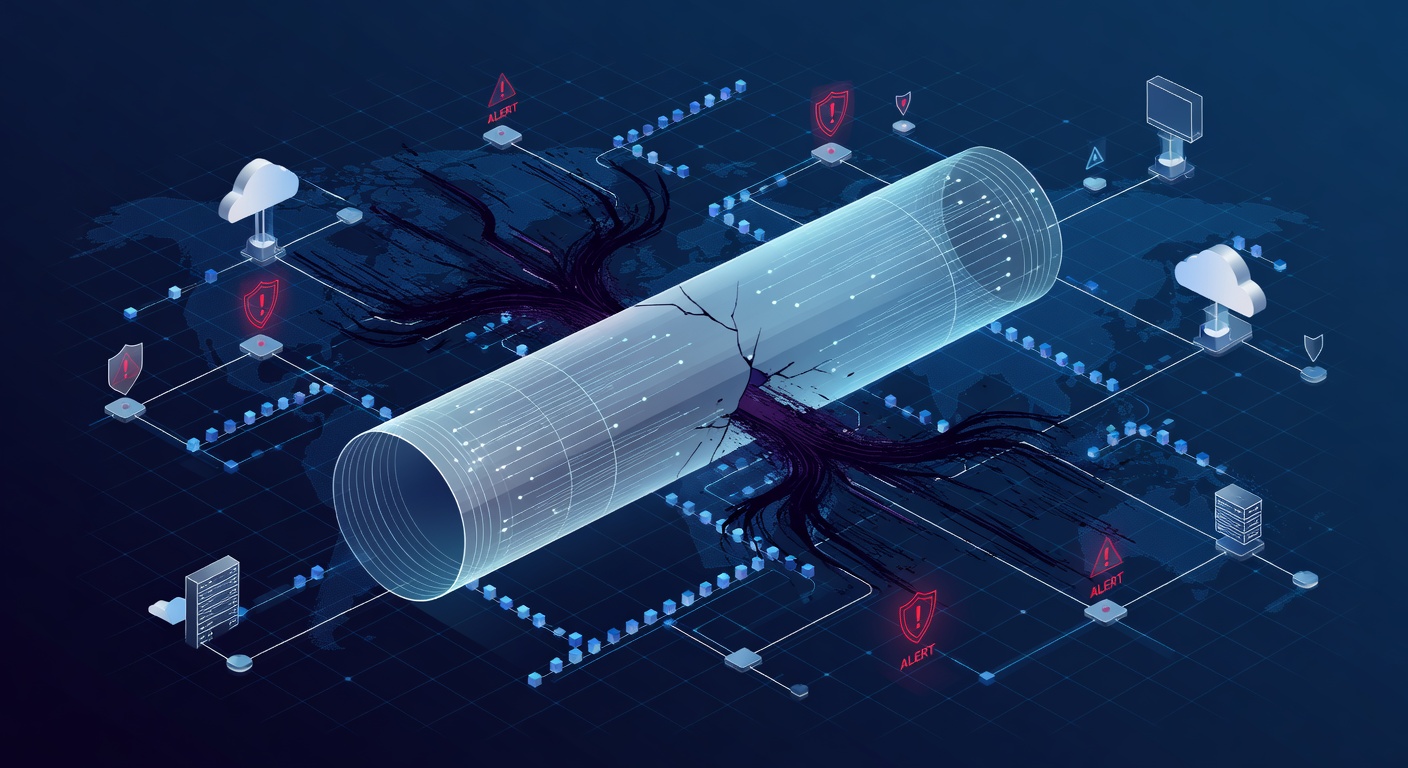

Кога VPN-ът ти се превръща в тунел за хакери: Нощният кошмар на една фирма

Когато VPN-ът ти се превръща в тунел за хакери: Нощният кошмар на една фирма

Представи си: офисът е пуст. Всички спят. А хакер от друг край на света рови в твоите сървъри. Страшно, нали?

Това едва не се случи на една средна фирма. Ще я нарека "Клиент Икс" – име си е измислено, но историята е истинска. Служебен акаунт падна в ръцете на злодея. Как точно – все още не е ясно. Но следващото е ключово.

Нощният аларма: Чуждо устройство в VPN-а

Късно през нощта. Системата за наблюдение вика: непознато устройство се мъчи да влезе в корпоративния VPN с валидни данни на служител. Самият служител? Дома си, вероятно спи. Устройството? Никога не са го виждали.

Всеки IT-ръководител трепери от такива сигнали.

Хакерът е хванал парола – може би от фишинг, крадена база данни или хитра измама. Сега има ключ за вратата към вътрешните сървъри. Разликата между хаос и спасение? Бързината на реакцията.

24/7 страж: Когато някой бди нощем

Тук започва интересната част. Фирмата имаше MDR – непрекъснато наблюдение и реакция. Алармата удари мигновено. Аналитик я прегледа. За минути екипът разбра: има проблем.

Защо е важно? Всяка секунда в мрежата позволява на хакера да монтира капани, да краде данни или да блокира файлове. Колкото по-дълго – толкова по-лошо.

Но те имаха план. И го спазиха.

Планът за спешни случаи: Бързо заключване

Потвърдиха заплахата – и действаха:

Първо: Затваряш вратата

Акаунтът на служителя – блокнат на секундата. Няма "наблюдаваме". Директно спираш достъпа.

Второ: Изолираш заразенията

Сървърът, към който се мъчеше да влезе? Извадкаха го от мрежата. Като карантина – спира движение към други машини.

Трето: Разчистваш следите

Следва разследване. Пълни скани за:

- Тайни входове

- Нови администраторски акаунти

- Вируси

- Подозрителни промени

Щастлив финал: Нищо не е влязло

Резултатът? Чисто. Бързата реакция спря всичко. Нямаше връзки, кражби или капани. Върнаха сървъра онлайн, смениха паролата. Всички въздъхнаха.

Истинският урок: Не знаем как стана

На понеделнишкото събрание осъзнаха: нямат идея откъде е дошла кражбата на данните. Няма фишинг. Няма явни грешки. Просто... изчезнали.

Това ги накара да прегледат всичко. И това е най-голямата печалба.

Подобренията след инцидента

От този случай фирмата въведе ключови промени:

Двуфакторна автентикация (MFA)

Една парола не стига. Хакерът трябва и телефона ти. Това би спирало атаката още в зародиш.

По-твърда VPN защита

Затвориха публичната страница за вход. Сега минаваш през допълнителни проверки преди VPN.

Проверка на служебни акаунти

Автоматичните акаунти са мина за хакери. Направиха пълен одит.

Блокиране при грешки

Акаунтът се заключва след няколко неуспешни опита. Хваща автоматизирани атаки веднага.

Преместване в облака

Критичните сървъри отидоха в модерно облачно решение. По-добра защита, по-лесно управление.

Какво значи това за теб

Мислиш ли "нас няма да ни цапнат"? Грешка. Хакерите хвърлят мрежи на хиляди фирми. Автоматизирано. Надяват се на слаби звена.

Ето какво да направиш:

1. Инвестирай в наблюдение

Не всеки може 24/7 SOC, но MSP-та го предлагат. Това е твоята нощна стража.

2. MFA навсякъде

Спира 90% от кражбите на пароли. Просто и ефективно.

3. Имаш ли план за криза?

Запиши го сега. Кой кого вика? Какво се изолира? Тренирай го.

4. Учи хората си

Повечето атаки започват от грешка – фишинг, слаби пароли. Обучението намалява риска.

5. Проверявай наблюдателите

Инструментите са нищо без човек зад тях. Особено нощем.

Заключение

Този случай завърши добре, защото някой бдеше в 2 през нощта. Хакерът беше спренат навреме. Но не разчитай на късмет.

Добрата защита е слоеве: откраднат акаунт – MFA спира. MFA минат – детекцията хваща. Детекцията реагира – изолацията спира разпространението.

Фирмите, които спят спокойно, не са късметлии. Те са подготвени. Системите им работят денонощно.

Твоята фирма няма екип нощем. Но можеш да имаш технологии, които да го заменят.

Тагове: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']