En anställds stulna inloggningsuppgifter öppnade en bakdörr rakt in i företagets nätverk – mitt i natten en söndag klockan två. Så vände ett snabbt insatslag en potentiell katastrofal dataläcka till en perfekt säkerhetsseger. Och här är lärdomarna för ditt företag.

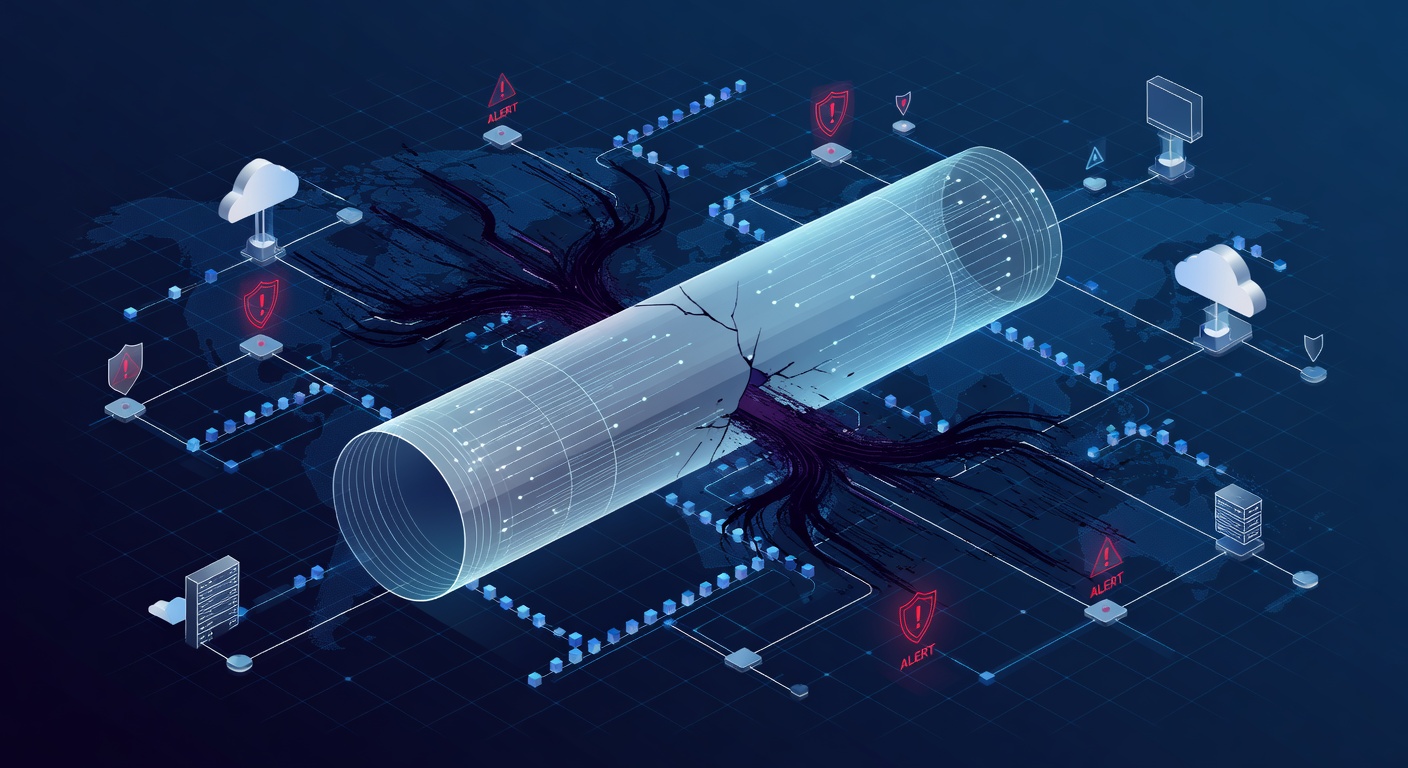

När VPN:en blir hackarens bakdörr – företagets nattliga mardröm

När VPN:t blir hackarens bakdörr: Ett företags nattliga larmklocka

Tänk dig det värsta: en inkräktare smyger in i ditt nätverk mitt i natten. Kontoret ligger öde. Skärmarna mörka. Bara en angripare på andra sidan jorden som rotar i dina servrar.

Det här hände nästan ett medelstort företag – låt oss kalla dem Företag X. En anställds inloggningsuppgifter läckte ut. Hur det gick till? Okänt. Men det som följde var avgörande.

Nattens obehagliga överraskning: Okänd inloggning via VPN

Efter kontorstid. Ett larm tjuter till. Ett främmande nätverkskort försöker logga in på företagets VPN med giltiga uppgifter. Anställden? Hemma i sängen. Enheten? Totalt okänd.

Varje IT-ansvarigs mardröm i en enda notis.

Hackaren hade snott uppgifterna – kanske via fiskeförsök, återanvända lösenord eller lurendrejeri. Nu stod dörren till interna servrar på glänt. Potentiell katastrof.

Skillnaden mellan kaos och räddning? Snabb upptäckt och agerande.

Vakt som aldrig sover: 24/7-övervakning räddar dagen

Här blir historien bra. Företaget hade MDR-tjänst – managed detection and response – som jobbar dygnet runt. Larmet kom direkt. En analyst granskade. Inom minuter reagerade teamet.

Varför spelar det roll? Varje minut inkräktaren är inne ökar skadan. De kan sätta in bakdörrar, skapa dolda konton, stjäla data eller kryptera filer. Ju längre, desto värre.

Men de hade en plan. Och de följde den.

Akutstopp: Så stoppar du hotet steg för steg

Bekräftat hot. Teamet slog till som en nödbroms:

Steg 1: Stäng av åtkomsten

Komponentkontot låstes omedelbart. Inget tvekan. Inget passivt övervakande. Bara stopp.

Steg 2: Isolera zonen

Servern som angriparen siktade på drogs ur nätverket. Som att sätta karantän på ett smittat rum. Inget hoppande mellan system.

Steg 3: Gräv i spåren

Forensik startade. Fullständiga skanningar efter:

- Bakdörrar

- Nya admin-konton

- Skadlig kod

- Misstänkta ändringar

Lyckligt slut: Inget kvarlämnat

Resultatet? Rent. Inget fäste. Inget stulet. Inget kaos. Servern återansluts säkert, lösenord byts. Avbrottet minimalt.

Den stora lärdomen

Efteråt: ingen kunde spåra läckan exakt. Inget uppenbart fiskeförsök. Inget känt hål. Bara borta.

Det tvingade fram en total översyn. Och det var kanske det bästa som hände.

Uppgraderingarna som kom efteråt

Närheten till krisen ledde till hårda förändringar:

Tvåfaktorsautentisering (MFA)

Ett lösen räcker inte. Extra steg via mobil stoppar de flesta stölder direkt.

Stärkt VPN-ingång

Ingen öppen inloggningssida längre. Extra kontroller innan VPN-åtkomst.

Rensning av tjänstekonton

Glömda automatkonton är drömmål för angripare. Nu audit och fixat.

Lås efter misslyckanden

Flera fel inloggningar fryser kontot. Stoppar gissningsattacker på studs.

Molnflytt för servrar

Kritiska system till molnet, som SharePoint. Bättre säkerhet inbyggd.

Vad det betyder för dig

Tror du ditt företag är för litet? Fel. Hackare jagar brett med automater. Svaga länkar fångas alltid.

Gör så här:

1. Satsa på övervakning

24/7 SOC via MSP:er är överkomligt. Upptäckt är din nattvakt.

2. MFA på allt

Enkelt skydd mot credential-stöld. Som bilbälte för nätverket.

3. Skriv responsplanen nu

Vem ringer vem? Vad isoleras först? Öva på bordet.

4. Utbilda personalen

Mest attacker börjar hos människor. Phishing, svaga lösen, slarv. Träning minskar risken.

5. Kolla vaksamheten

Verktyg är värdelösa utan blickar. Se till att någon alltid vakar – natt som dag.

Slutsatsen

Natten slutade bra tack vare vaksamhet klockan 2 på söndag. Men tur räcker inte.

Lager på lager: Stulna uppgifter? MFA blockerar. Förbi det? Övervakning fångar. Fångad? Isolering stoppar spridning.

Företag som sover gott har system som jobbar non-stop. Ditt kan ha det också.

Taggar: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']