Een medewerker zijn gestolen inloggegevens werden op zondagochtend 2 uur 's nachts een achterdeur in het bedrijfsnetwerk. Zo maakte een snel ingrijpend team van een mogelijke ramp een schoolvoorbeeld van beveiligingssucces — en dit kun je als bedrijf ervan leren.

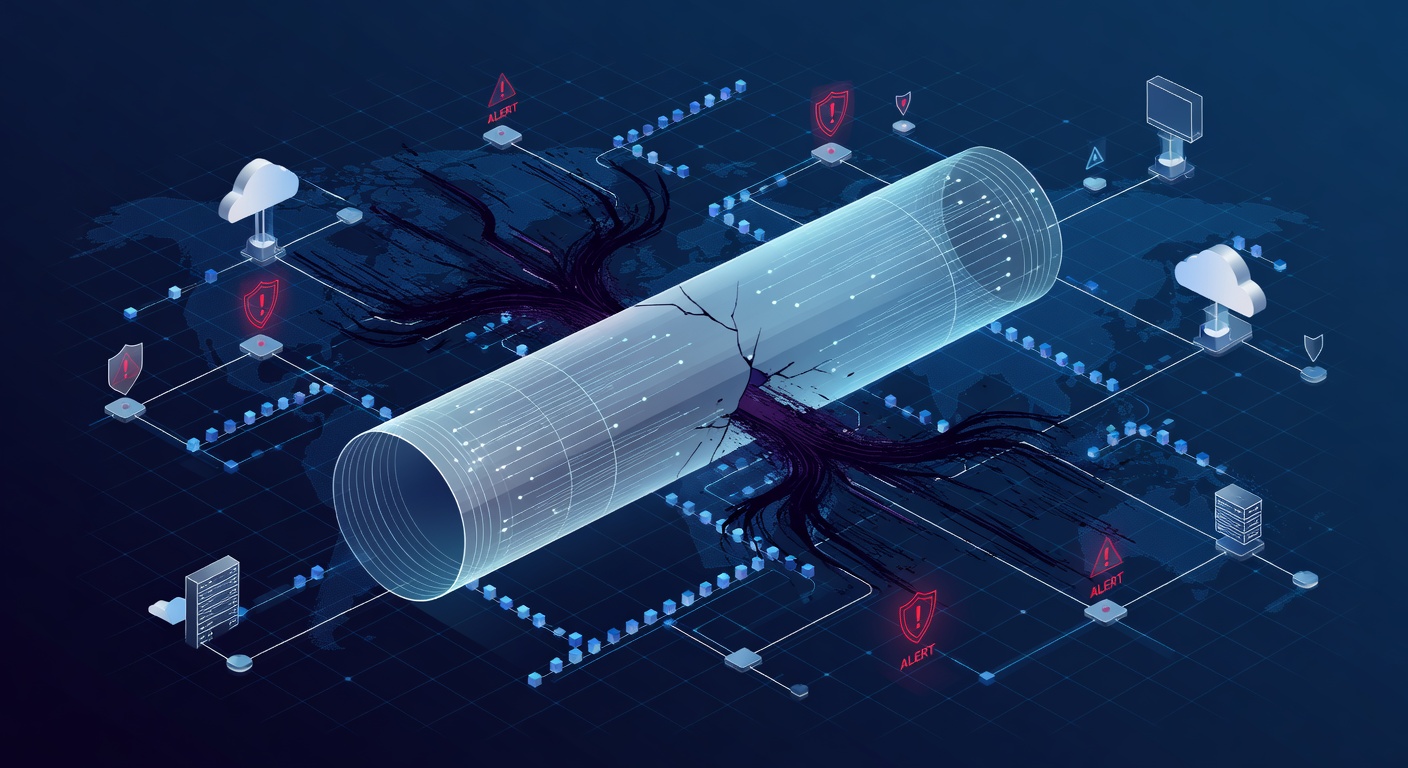

VPN als sluiproute voor hackers: de nachtmerrie van één bedrijf na sluitingstijd

VPN als sluiproute voor hackers: De nachtmerrie van een bedrijf

Stel je voor: het is diep in de nacht. Het kantoor is leeg. En ergens op de wereld rommelt een hacker door je servers. Niemand die het ziet. Behalve als je geluk hebt.

Dat overkwam bijna een middelgroot bedrijf. Ik noem ze 'Bedrijf Y'. Hun verhaal is een wake-up call voor iedereen.

De aanval die bijna lukte

Het begon met gestolen inloggegevens van een medewerker. Hoe? Dat weten ze nog niet. Maar plotseling, midden in de nacht, probeert een vreemd apparaat in te loggen op de bedrijfsvpn. De medewerker? Die sliep thuis. Het apparaat? Nooit eerder gezien.

Pure horror voor elke it-beheerder. Met die credentials kon de hacker zo de interne netwerken in wandelen. Servers, data, alles binnen handbereik.

Het scheelde weinig met rampspoed. Maar snelheid maakte het verschil: detectie en actie.

Altijd wakker: De kracht van non-stop bewaking

Gelukkig had Bedrijf Y een 24/7 bewakingssysteem met menselijke analisten. Een alarm ging meteen af. Binnen minuten zat de responseploeg erbovenop.

Waarom zo belangrijk? Elke minuut extra geeft de hacker tijd om ellende te veroorzaken. Backdoors plaatsen. Geheime accounts aanmaken. Data stelen. Bestanden versleutelen voor losgeld. Sneller handelen, minder schade.

Ze hadden een strak plan. En ze voerden het uit.

Bliksemsnelle actie: De shutdown

Eerste stap: account blokkeren. Direct. Geen getreuzel, geen 'even kijken'. Weg ermee.

Tweede: de server isoleren. Hem loskoppelen van het netwerk. Zo kan de hacker niet verder springen naar andere systemen.

Derde: forensische jacht. Volledige scans op backdoors, nieuwe admin-accounts, malware en rare wijzigingen.

Clean sweep: Geen schade

Goed nieuws: alles schoon. De hacker kwam niet binnen. Geen voet aan de grond. Geen data weg. Server terug online, wachtwoord gereset. Pffff.

De echte eye-opener

Maandagochtend: ze vonden geen spoor van hoe de credentials gestolen waren. Geen phishingmail. Geen lek. Poef, weg.

Dat leidde tot een totale security-check. En dat was goud waard.

Verbeteringen na de schrik

Hier kwamen de upgrades:

Tweefactorauthenticatie (2FA) overal

Eén wachtwoord? Vergeten. Hacker heeft je phone nodig. Dit had de aanval meteen gestopt.

VPN strakker maken

Geen openbare login meer. Extra checks vóór de vpn.

Service-accounts nakijken

Vaak zwakke plekken. Volledige audit en opruiming.

Blokkeerbeleid aanscherpen

Meerdere foute logins? Account dicht. Brute-force tegenhouden.

Servers naar de cloud

Kritieke systemen naar moderne cloud zoals SharePoint. Betere beveiliging, makkelijker beheer.

Wat jij moet doen

Denk je: 'Wij zijn geen doelwit'? Fout. Hackers vissen breed. Ze proberen duizenden credentials, op zoek naar zwaktes.

Actieplan:

1. Detectie prioriteit

Geen budget voor eigen soc? Neem een msp met 24/7 monitoring. Essentieel tegen nachtelijke aanvallen.

2. 2FA afdwingen

Stopt de meeste credential-aanvallen. Simpel en effectief.

3. Plan klaarzetten

Schrijf op: wie belt wie? Wat isoleer je eerst? Oefen het.

4. Mensen trainen

Phishing, zwakke wachtwoorden: menselijke fouten veroorzaken 90% van de breaches. Training werkt echt.

5. Bewaking checken

Tools zijn niks zonder ogen erop. Zorg voor nacht- en weekenddienst.

Kernboodschap

Dit liep goed af door waakzame analisten om 2 uur 's nachts. Maar geluk is geen strategie.

Bouw lagen: 2FA blokkeert. Detectie vangt. Isolatie stopt verspreiding. Elke laag vertraagt de hacker.

Slaap rustig door systemen die 24/7 waken. Jouw bedrijf verdient dat.

Tags: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']