Credentialele furate ale unui angajat au deschis o portiță în rețeaua firmei, la 2 noaptea într-o duminică. Așa a transformat o echipă de intervenție rapidă un dezastru iminent într-o lecție perfectă de securitate — și ce poți învăța pentru afacerea ta.

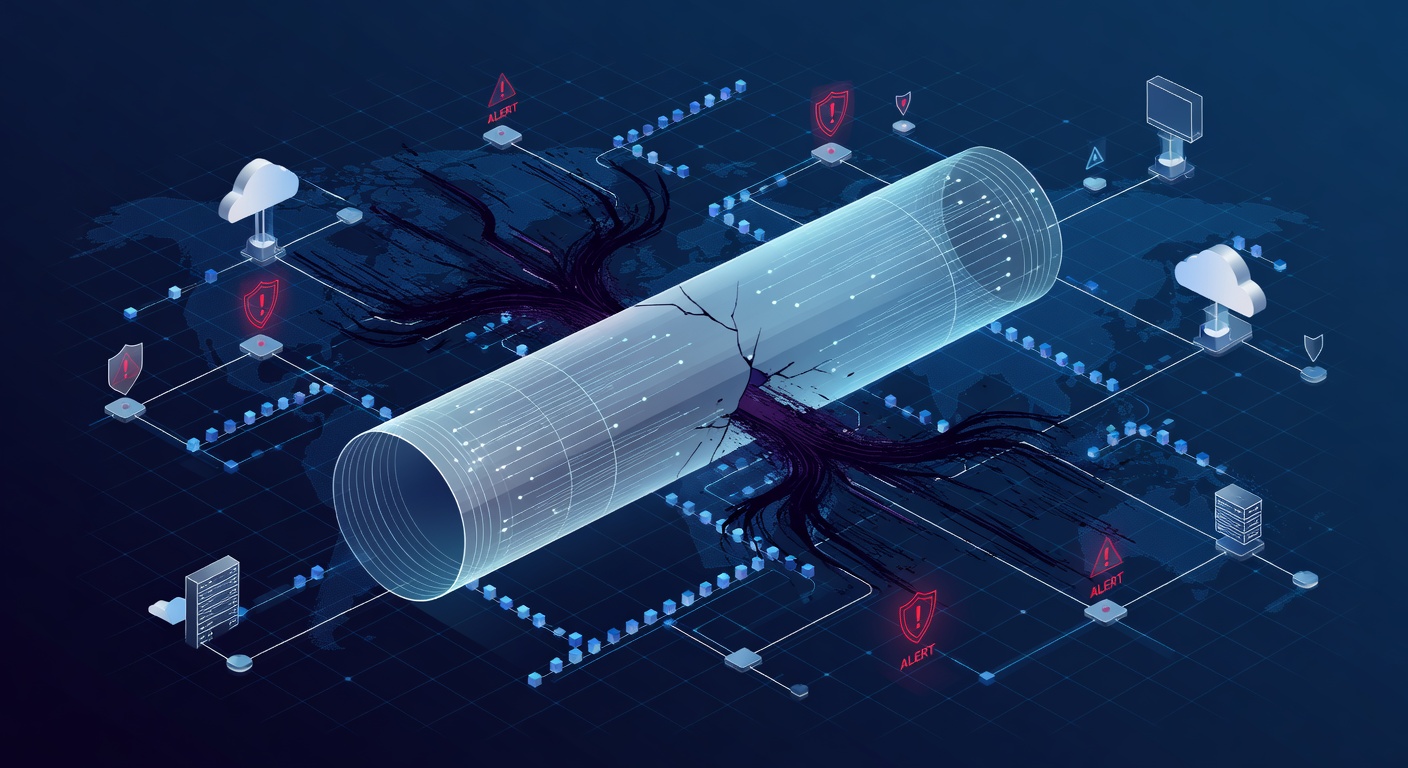

Când VPN-ul tău devine tunelul secret al hackerilor: Lecția de noapte a unei companii

Când VPN-ul tău devine poarta de intrare a hackerilor: Lecția de noapte a unei firme

Gândește-te la asta: un atacator intră în rețeaua ta noaptea târziu. Nimeni nu e la birou. Ecranele stau moarte. Doar un hacker de la mii de kilometri răscolește serverele.

Asta s-a întâmplat aproape la o firmă de mărime medie. Să-i spunem „Firma X”. Un cont de angajat a fost spart. Nu știm cum, dar asta nu contează. Contează ce a urmat.

Alerta de coșmar: Intruziune prin VPN

Noaptea târziu. Un sistem de detecție sună alarma. Un dispozitiv necunoscut încearcă să intre în VPN cu datele unui angajat. Angajatul? Acasă, dormea liniștit. Dispozitivul? Total străin.

Vis urât pentru orice șef IT.

Hackerul avea parolele angajatului. Poate prin phishing, poate de pe un site spart. Avea cheie legitimă la VPN. Putea să intre direct în servere, ca și cum era al casei.

Diferența dintre dezastru și salvare? Viteza de detectare și reacție.

Monitorizare non-stop: Paznicul care nu doarme

Aici intră în scenă norocul lor. Aveau monitorizare MDR 24/7. Alerta a venit instant. Un analist uman a verificat. În minute, echipa de răspuns știa: e atac.

De ce e vital? Fiecare minut în rețea înseamnă mai mult rău. Pot băga uși trase în fundal. Crea conturi ascunse. Fura date. Bloca fișiere pentru răscumpărare. Cu cât stau mai mult, cu atât mai rău.

Dar aveau planul gata. L-au urmat perfect.

Planul de urgență: Blocarea atacului

Confirmat pericolul, au acționat rapid, ca la o oprire de urgență în securitate:

Pasul 1: Tăiem accesul

Contul spart? Blocat pe loc. Fără ezitări, fără supraveghere. Dacă ai parole furate, revocă-le acum.

Pasul 2: Izolăm zona

Serverul vizat? Scoțându-l din rețea, în carantină. Ca o cameră contaminată. Blochează hackerul să sară pe alte sisteme.

Pasul 3: Căutăm urme

Au scanat totul. Au căutat:

- Uși secrete lăsate în urmă

- Conturi noi de admin

- Viruși sau soft rău

- Schimbări dubioase în setări

Final fericit: Curat, fără pagube

Rezultatul? Nimic găsit. Contenirea a funcționat. Hackerul oprit înainte să pună piciorul în casă, să lase urme sau să fure date.

Au repus serverul online, schimbat parola angajatului. Toată lumea a răsuflat.

Lecția adevărată

La analiza de luni: nu au aflat cum s-au furat parolele. Fără email suspect. Fără breșă clară. Pur și simplu... dispăruseră.

Asta a declanșat o revizie totală. Și asta e cel mai bun câștig.

Îmbunătățirile aplicate

După șoc, au pus în aplicare schimbări cheie:

Autentificare în doi pași (MFA)

O parolă nu mai ajunge. Chiar dacă e furată, hackerul are nevoie de telefonul tău. Asta oprea atacul din fașă.

VPN mai securizat

Au închis pagina publică de login. Acum, angajații trec prin verificări extra înainte de VPN.

Audit la conturi de serviciu

Conturile automate sunt comoară pentru hackeri dacă nu-s gestionate. Au curățat lista.

Blocare conturi la erori

Conturile se blochează după încercări greșite. Prinde atacurile de forțare brută live.

Migrare servere

Sisteme critice mutate în cloud modern (gen SharePoint). Securitate încorporată, mai ușor de gestionat.

Ce faci tu pentru firma ta

„Noi nu suntem țintă”, zici? Greșit. Hackerii aruncă plase largi. Atacă mii de firme automat, sperând la slăbiciuni.

Acționează așa:

1. Detecție serioasă

Nu toți au buget pentru SOC 24/7, dar MSP-urile oferă. Pune-o pe listă. Detecția salvează de atacuri nocturne.

2. MFA peste tot

Oprește majoritatea atacurilor pe conturi. Ca centura de siguranță: simplă, eficientă.

3. Plan de criză

Nu improviza în atac. Scrie-l acum. Cine sună pe cine? Ce izolezi primul? Exersează-l.

4. Antrenează echipele

Breșele vin de la oameni: phishing, parole slabe, postări riscante. Trainingul reduce riscurile reale.

5. Verifică supravegherea

Uneltele sunt bune doar dacă cineva le vede. Asigură-te că e cineva de gardă, mai ales noaptea.

Concluzia

Povestea s-a terminat bine doar pentru că cineva veghea duminică la 2 noaptea. Hackerul prins înainte de pagube. Dar nu a fost noroc.

Securitatea bună înseamnă straturi. Parolă furată? MFA blochează. Trec MFA? Detecția prinde. Prins? Contenirea oprește răspândirea.

Firmele care dorm liniștite nu se bazează pe noroc. Presupun că hackerii vin mereu. Au sisteme care lucrează non-stop.

Firma ta nu are gardieni la 2 noaptea. Dar poți avea tehnologie care da.

Etichete: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']