Credenciais roubadas de um funcionário viraram uma porta dos fundos na rede da empresa, às 2 da manhã de um domingo. Veja como uma equipe de resposta rápida transformou o que poderia ser um vazamento catastrófico de dados em uma vitória clássica de segurança — e o que sua empresa pode aprender com isso.

Quando o VPN vira porta dos fundos pros hackers: o susto noturno de uma empresa

Quando o VPN Virou Porta Aberta para o Invasor: O Susto Noturno de uma Empresa

Imagine um hacker invadindo sua rede enquanto todos dormem. Ninguém no escritório. Telas apagadas. Só o silêncio e um criminoso cibernético fuçando seus dados de longe.

Isso quase rolou com uma empresa média que chamo de "Cliente X". As credenciais de um funcionário vazaram — o como ainda é mistério, mas o que veio depois é o que importa.

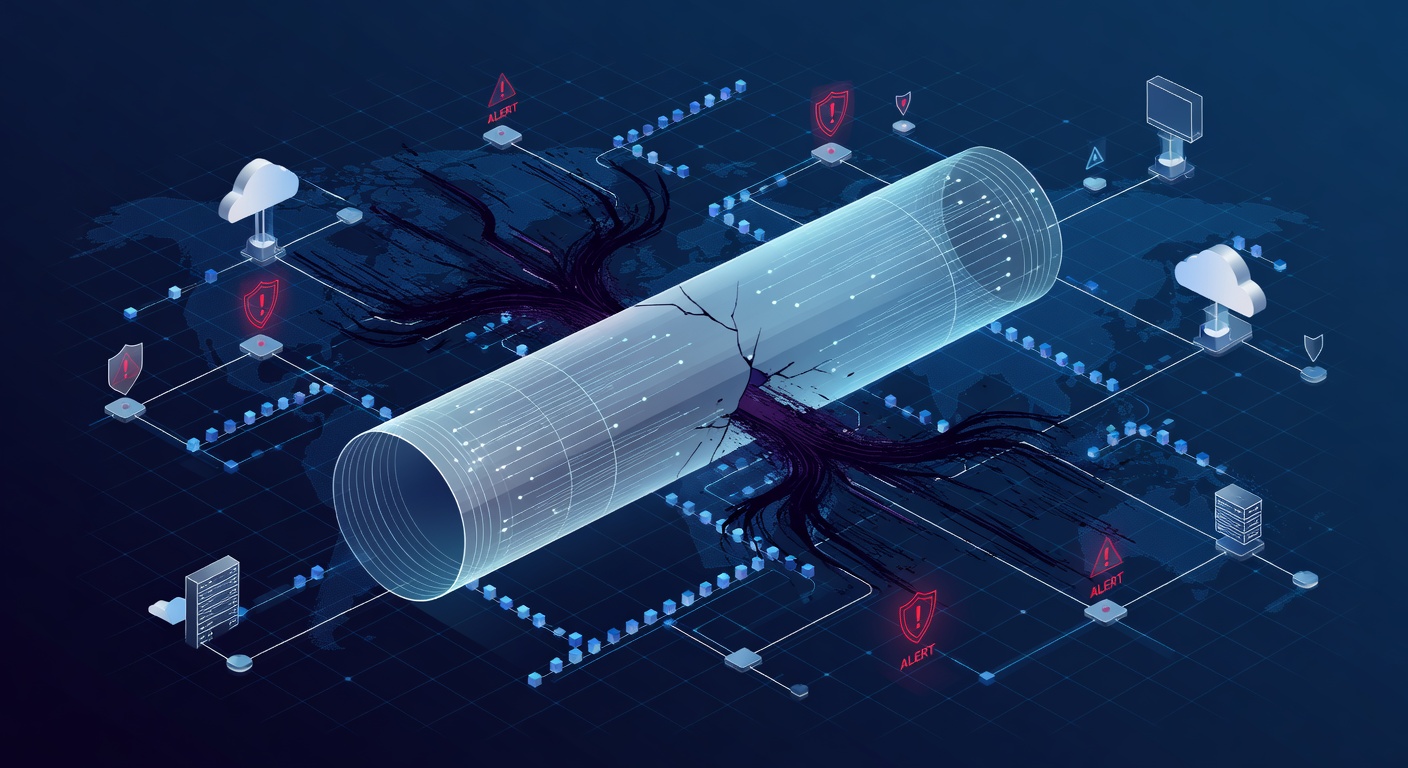

O Pesadelo: Invasão pelo VPN

Noite alta. Um alerta acende: dispositivo estranho tenta entrar no VPN corporativo com login válido de colaborador. O dono da conta? Em casa, na cama. O aparelho? Totalmente desconhecido.

Puro terror para qualquer gestor de TI.

O invasor pegou as credenciais — talvez phishing, senha reciclada de site hackeado ou truque social. Com isso, era como ter a chave do cofre: acesso direto aos servidores internos.

O que separou o caos do alívio? Velocidade na detecção e reação.

Vantagem 24/7: O Guardião que Não Pisa no Freio

Aí entra o diferencial. Com monitoramento MDR (detecção e resposta gerenciada) nonstop, o alerta veio na hora. Analista humano checou. Em minutos, o time de resposta agiu.

Por quê isso salva vidas digitais? Cada minuto dentro da rede é chance para o malfeitor plantar portas falsas, roubar dados ou criptografar tudo por resgate. Quanto mais tempo, pior.

Mas eles tinham plano pronto e executaram sem pestanejar.

Plano de Emergência: Fechando as Portas

Confirmação do problema? Ação imediata, tipo desligão de emergência:

1. Corte o Acesso

Conta do funcionário bloqueada na hora. Sem delongas ou observação passiva. Fim de papo.

2. Isole o Alvo

Servidor visado? Desconectado e quarentenado. Impede o pulo para outros sistemas e a propagação.

3. Varredura Completa

Forense total: buscas por backdoors, contas admin novas, malwares ou mudanças suspeitas.

Final Feliz: Nada Encontrado

Boa notícia: exames limpos. Contenção rápida travou tudo. Invasor barrado antes de fincar pé ou levar dados.

Servidor de volta ao ar, senha resetada. Suspiros de alívio.

A Lição Maior

Na reunião de segunda, mistério: origem do vazamento? Sem rastro claro de phishing ou brecha óbvia.

Essa dúvida gerou uma revisão geral de segurança. E isso, talvez, foi o maior ganho.

Melhorias que Vieram do Susto

O quase desastre impulsionou mudanças chave:

Autenticação Multifator (MFA)

Senha sozinha não basta. Invasor precisa do segundo fator — tipo seu celular. Isso teria parado tudo.

Reforço no VPN

Página pública de login desativada. Agora, autenticação extra antes do VPN.

Auditoria de Contas de Serviço

Essas contas automáticas são alvos fáceis se mal geridas. Limpeza total.

Bloqueio por Tentativas

Contas travam após falhas seguidas. Pega ataques de força bruta no ato.

Migração para Nuvem

Sistemas críticos para plataformas modernas como SharePoint: segurança nativa e gestão simples.

O Que Isso Diz para Sua Empresa

Acha que sua firma não é alvo? Pense de novo. Hackers jogam redes largas, testam credenciais em massa, apostando em fraquezas.

Ações práticas:

1. Invista em Detecção

SOC 24/7 nem sempre é caro — provedores gerenciados oferecem. Essencial contra ataques noturnos.

2. MFA em Tudo

Para a maioria dos golpes de credenciais. Simples e mortalmente eficaz.

3. Plano de Resposta Pronto

Não improvise na hora H. Defina passos, contatos, isolamentos. Treine com simulações.

4. Treine a Equipe

Erros humanos abrem brechas: phishing, senhas ruins, posts descuidados. Treinamento reduz riscos reais.

5. Fiscalize o Fiscalizador

Ferramentas só valem com olhos atentos. Garanta plantão 24/7, inclusive fins de semana.

Resumo Final

Esse caso terminou bem graças a quem vigiava às 2 da manhã de domingo. Invasor pego no flagra. Mas sorte não é plano.

Segurança é camadas: credenciais roubadas, MFA bloqueia. Passa? Detecção pega. Pega? Contenção para. Cada etapa atrasa o inimigo.

Empresas tranquilas não contam com milagre. Elas presumem ataque constante e montam defesas que nunca dormem.

Sua firma pode não ter plantão noturno. Mas a tech pode ter.

Tags: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']