في الثانية بعد منتصف الليل يوم أحد، استخدم موظف بيانات دخوله المسروقة ليفتح باباً خلفياً في شبكة الشركة. تعال شوف كيف قلب فريق الاستجابة السريع كارثة محتملة إلى نجاح أمني مثالي — وإيش الدروس اللي تقدر تستفيد منها شركتك.

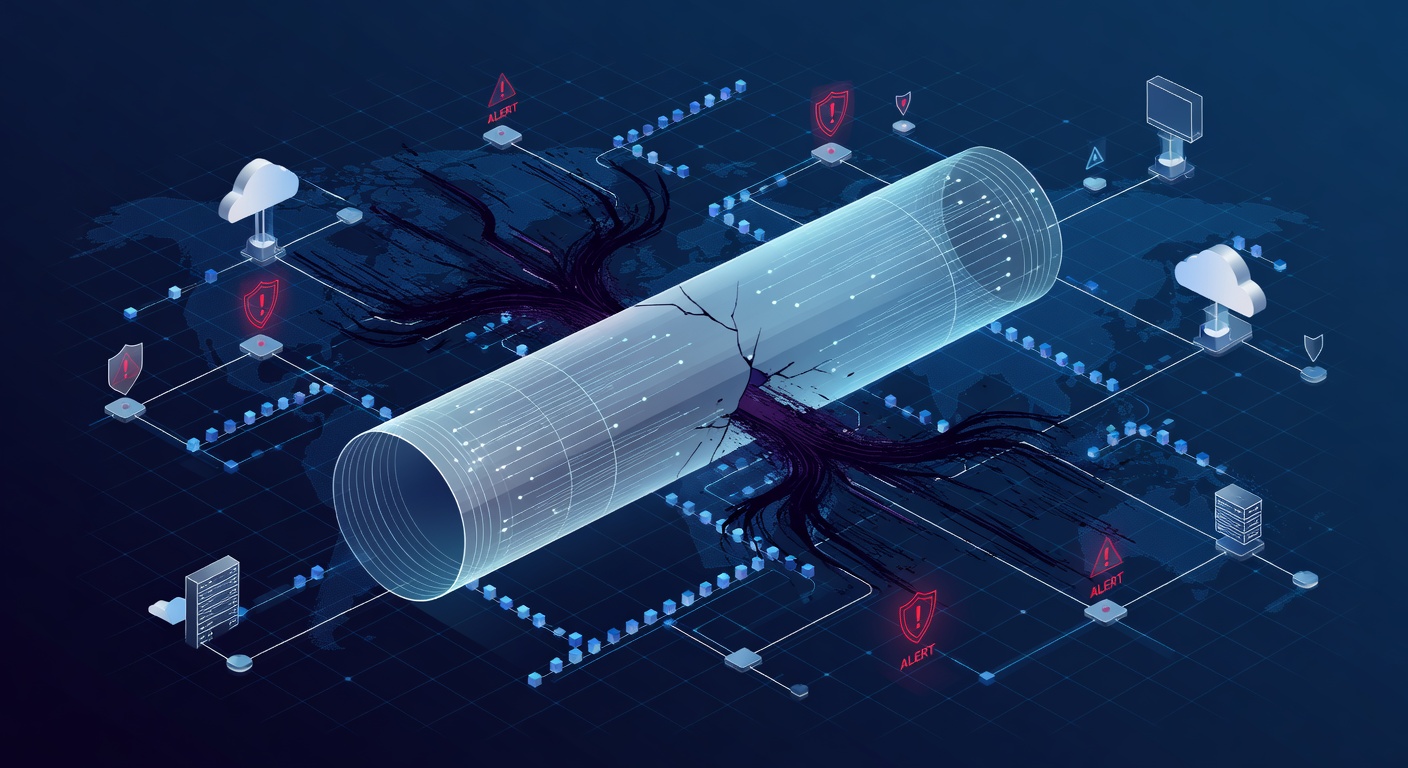

عندما يتحول VPNك إلى نفق سري للمهاجمين: صدمة شركة في منتصف الليل

لما VPN بيصير باب سري للهاكرز: قصة شركة استيقظت في نص الليل

تخيل معايا: هاكر يدخل شبكتك وكل الناس نايمين. مفيش حد في الديبارتمنت IT. الشاشات فاضية. المكتب هادئ، والهاكر ده في بلد تاني يفتش في سيرفراتك زي ما هو عايز.

ده اللي كاد يحصل لشركة متوسطة هسميها "العميل X" (مش اسمها الحقيقي، بس خلينا كده). بيانات دخول موظف اتسربت – مش عارفين إزاي بالظبط، بس المهم اللي حصل بعد كده.

الكابوس: دخول VPN غير مصرح

في نص الليل، نظام الكشف عن التهديدات يرن جرس الإنذار. جهاز غريب يحاول يدخل الـVPN الشركة ببيانات موظف حقيقية. والموظف ده؟ نايم في بيته. الجهاز ده مش معروف خالص.

ده حلم كل مدير IT سيء.

الهاكر سرق بيانات الدخول – ربما من إيميل تصيد أو كلمة سر مستخدمة في موقع مخترق. دلوقتي عنده تذكرة ذهبية: يدخل الـVPN ويروح للسيرفرات الداخلية زي ملك.

الفرق بين كارثة محتملة وكارثة حقيقية هو سرعة الكشف والرد.

ميزة الرقابة 24/7: الحارس اللي ما ينامش

هنا القصة تبدأ تتحسن. الشركة كانت عندها خدمة كشف ورد على التهديدات 24/7. الإنذار طلع فوراً. محلل بشري شافه في دقايق. فريق الاستجابة عرف المشكلة حالا.

ليه ده مهم؟ كل دقيقة الهاكر جوا الشبكة، يقدر يعمل ضرر أكبر. يزرع أبواب خلفية، يعمل حسابات إدارية سرية، يسرق بيانات، أو يشفر ملفات للـransomware. كل ما طال الوقت، كل ما الضرر زاد.

بس الشركة عندها خطة جاهزة، ونفذوها زي الساعة.

خطة الطوارئ: عزل الخطر فوراً

لما اتأكد التهديد، الفريق عمل زي إغلاق طوارئ:

أولاً: قفل الحساب

حساب الموظف اللي اتسرق قفلوا فوراً. مفيش مراقبة أو تردد. خلاص، مقفول.

تانياً: عزل السيرفر

السيرفر اللي كانوا بيحاولوا يدخلوه، فصلوه عن الشبكة وعزلوه. زي حجرة مصابة، عشان الهاكر ما ينتقلش لأنظمة تانية.

تالتاً: فحص الضرر

بعد كده، فحص شامل للسيرفر. شوفوا لو الهاكر دخل فعلاً ووصل لفين. بدوروا على:

- أبواب خلفية

- حسابات إدارية جديدة

- برمجيات ضارة

- تغييرات مشبوهة

النهاية السعيدة: مفيش ضرر

الحمد لله، الفحص طلع نظيف. العزل السريع نجح. الهاكر اتوقف قبل ما يثبت رجليه أو يسرق حاجة.

رجعوا السيرفر أونلاين بعد التأكيد، غيروا كلمة السر، وكله هدي.

الدرس الحقيقي

في الاجتماع يوم الاتنين، اكتشفوا إنهم مش عارفين إزاي البيانات اتسربت أصلاً. مفيش إيميل تصيد واضح، مفيش مشكلة ملحوظة. اختفت كده.

ده خلاهم يعملوا مراجعة أمنية كاملة. وده ربما أفضل نتيجة للحادث ده.

التحسينات اللي عملوه

بسبب الحادث ده، طبقوا تغييرات مهمة:

المصادقة الثنائية (MFA)

كلمة سر واحدة مش كفاية. لو اتسرقت، الهاكر محتاج تليفونك كمان. ده كان هيوقف الحادث من الأول.

تقوية الـVPN

قفلوا صفحة الدخول العامة، وخلوا الموظفين يمرروا مصادقة إضافية قبل الـVPN.

مراجعة حسابات الخدمة

الحسابات الآلية دي كنوز للهاكرز لو مفيش رقابة. عملوا مراجعة كاملة.

سياسة قفل الحسابات

قفلوا الحسابات بعد محاولات فاشلة كتيرة. ده يمسك هجمات القوة الغاشمة حالا.

نقل السيرفرات

حولوا الأنظمة الحساسة لسحابة حديثة زي SharePoint، عشان أمان أفضل وإدارة أسهل.

إيه اللي يعنيه ده لشركتك

لو بتقول "شركتنا مش هدف"، أقولك خطأ. الهاكرز يرموا شبك واسعة آلياً على آلاف الشركات، ويراهنوا على الضعفاء.

عمل اللي جاي ده:

1. خد الكشف بجدية

مش كل شركة تقدر 24/7 SOC، بس مقدمي الخدمات دلوقتي بيقدموه. خليه في بالك.

2. طبق MFA في كل حاجة

ده يوقف معظم الهجمات على البيانات. زي حزام الأمان، بسيط بس فعال.

3. خطة استجابة جاهزة

اكتبوها دلوقتي. مين يتصل بمين؟ إيه يتعزل أول؟ مارسوها في تمرين.

4. درب موظفيك

معظم الاختراقات من خطأ بشري – تصيد، كلمات ضعيفة، مشاركة على السوشيال. التدريب مش روتين، ده تقليل مخاطر حقيقي.

5. راقب أدواتك

الأدوات كويسة بس لو حد بيراقبها. خلي حد دايماً جاهز، خاصة بالليل.

الخلاصة

الحادث ده انتهى بخير بس عشان حد كان صاحي الساعة 2 الفجر أحد. الهاكر اتقبض قبل الضرر. بس مش لازم تكون حظ.

الأمان الحلو طبقات: بيانات تتسرق بس MFA توقفها. تعدى MFA بس الكشف يمسكها. الكشف مسكها بس العزل يحبسها.

الشركات اللي بتنام مطمئنة مش محظوظة. هي اللي افترضت إن الهاكرز دايماً بيحاولوا، وبنوا أنظمة تعمل 24/7.

شركتك مش عندها فريق بالليل؟ خلي التكنولوجيا تعمل ده.

الكلمات الدالة: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']