Украденные учётки сотрудника открыли хакерам дверь в корпоративную сеть в 2 часа ночи воскресенья. Но оперативная команда превратила потенциальную катастрофу в идеальный пример победы в кибербезопасности. Что из этого может взять на заметку ваш бизнес?

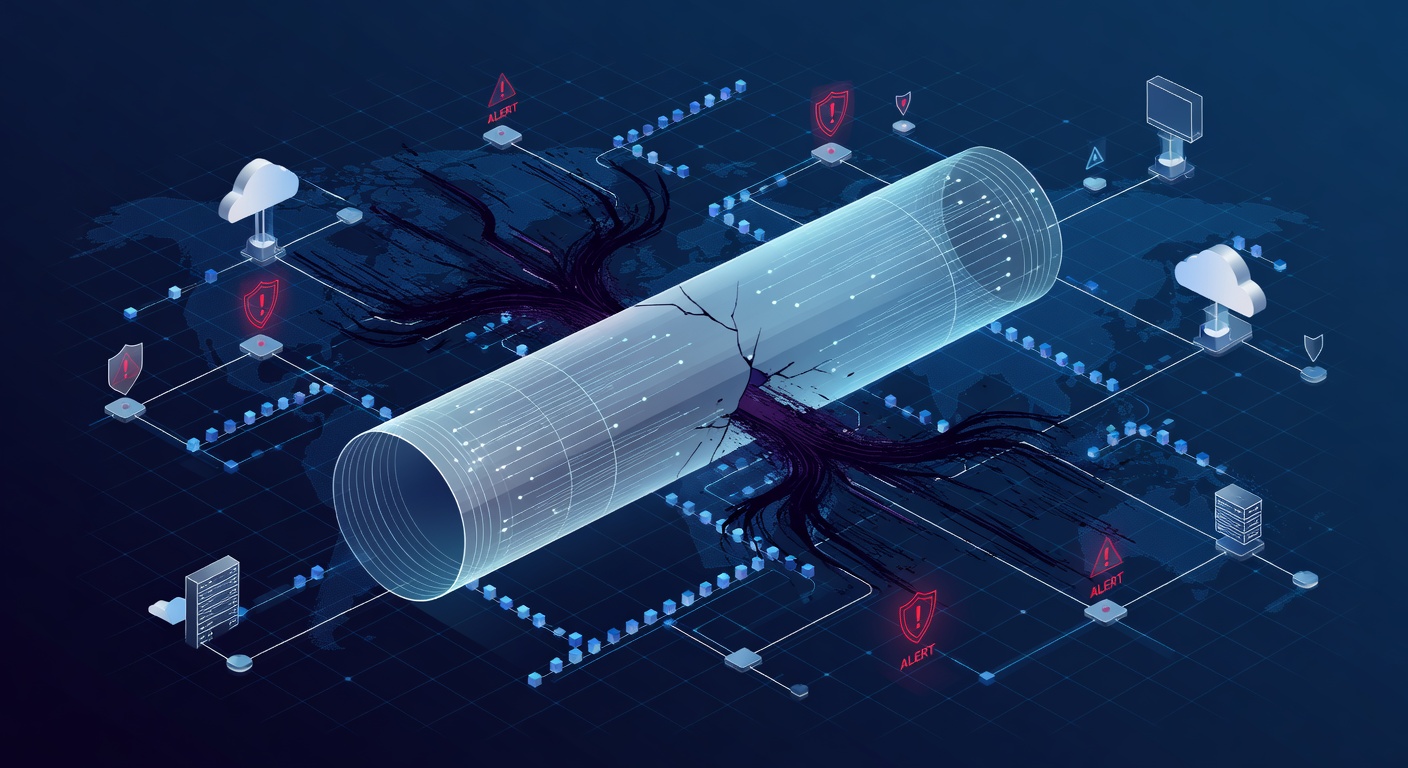

VPN клиента стал лазейкой для хакеров: ночной кошмар одной компании

Когда VPN превращается в лаз для хакера: Ночной кошмар одной компании

Представьте: ночь. Офис пустой. Все спят. А где-то в другом полушарии хакер копается в ваших серверах. Жутко, правда?

Так чуть не случилось с одной средней фирмой. Назовём её "Компания X". Пароль сотрудника украли. Как — пока загадка. Но главное — что было дальше.

Удар по VPN: Нежданный гость

Ночь. Система бьёт тревогу. Неизвестное устройство лезет в корпоративный VPN. С реальными учётками сотрудника. А сам сотрудник? Дома, в кровати. Устройство — чужое.

Кошмар для любого сисадмина. Один алерт — и сердце в пятки.

Хакер заполучил логин и пароль. Может, фишинг. Может, старый взлом с другого сайта. Теперь у него ключ к сети. Мог бы шариться по серверам, как у себя дома.

Но разница между бедой и её отсутствием — в скорости реакции.

Круглосуточная охрана: Аналитик не дремлет

Вот где сработала защита. У компании был сервис MDR — мониторинг круглые сутки. Алерт пришёл мгновенно. Человек-аналитик проверил. Через минуты команда в курсе.

Почему это важно? Каждая минута внутри сети — это риск. Хакер ставит закладки. Создаёт админов. Крадёт данные. Шифрует файлы. Чем дольше — тем хуже.

У них был план. И они его выполнили.

План на экстренный случай: Блокировка и изоляция

Угроза подтверждена. Команда в бой:

Шаг 1: Отрезать доступ

Учётку сотрудника заблокировали. Сразу. Без "понаблюдаем". Пароль украли — меняй на раз-два.

Шаг 2: Изолировать цель

Сервер, к которому лезли, отключили от сети. Как карантин. Хакер не прыгнет дальше. Инфекция не распространится.

Шаг 3: Проверить ущерб

Сканы на полную. Искали:

- Закладки для повторного входа.

- Новые админ-учётки.

- Вирусы и зловреды.

- Странные изменения в настройках.

Счастливый финал: Чисто

Сканы — ноль. Атака прервана на старте. Никаких следов. Ни кражи данных, ни закладок.

Сервер вернули в строй. Пароль сменили. Выдохнули.

Главный вывод: Неизвестность как толчок

На понедельничном разборе открылось: как украли пароль — непонятно. Ни фишинга, ни утечек. Просто пропал.

Это запустило полную перезагрузку безопасности. И это, пожалуй, лучшее, что дала история.

Новые меры: Что ввели

После инцидента компания усилилась:

Двухфакторка (MFA)

Один пароль — вчерашний день. Нужен ещё телефон или токен. Это бы остановило хакера сразу.

Жёсткий VPN

Убрали публичную страницу входа. Теперь — допзащита перед VPN.

Аудит сервисных аккаунтов

Автоматические учётки — лакомство для хакеров. Проверили и почистили.

Блокировка после неудач

Несколько неверных паролей — и аккаунт заморожен. Брутфорс не пройдёт.

Переезд в облако

Ключевые системы на SharePoint. Больше встроенной защиты. Проще управлять.

Что это значит для вас

Думаете: "Нас не тронут"? Ошибаетесь. Хакеры бьют по площадям. Автоматом проверяют тысячи фирм. Слабые попадутся.

Действуйте так:

1. Мониторинг 24/7

Не все потянут свою SOC. Но MSP предлагают MDR. Поставьте на прицел.

2. MFA везде

Это топ-защита от кражи паролей. Как ремень безопасности — просто и надёжно.

3. План на случай беды

Запишите заранее. Кто звонит? Что изолируем? Тренируйтесь на упражнениях.

4. Обучайте людей

Утечки — от ошибок. Фишинг, слабые пароли, болтовня в соцсетях. Тренинги реально снижают риски.

5. Следите за инструментами

Гаджеты хороши, если за ними глаз. Нужны дежурные ночью и в выходные.

Итог

Сказка с хэппи-эндом — потому что кто-то не спал в 2 ночи в воскресенье. Хакер пойман на пороге.

Но удача — не метод. Слои защиты: украли пароль — MFA блочит. Прошли MFA — детекция ловит. Ловит — изоляция гасит.

Спокойный сон — у тех, кто ждёт атаки и готовит сеть работать nonstop.

У вас нет ночной смены? Пусть будет техника.

Теги: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']