معظم الشركات بتعامل الثغرات الأمنية كأنها كلها خطر بنفس الدرجة—السر: مش كده خالص. لو مش بتقيم المخاطر صح، يبقى بتلعب قمار ببياناتك. خلينا نتكلم ليه استراتيجية قوية للثغرات مش رفاهية، دي ضرورة مطلقة.

لا تتجاهل الثغرات الخطرة: ليش استراتيجيتك في تقييم المخاطر معطلة؟

الحقيقة المرة اللي محدش يحب يسمعها

يا صديقي، خليني أقولك حاجة مش بنتناقش فيها على العشا: شركتك دلوقتي مليانة ثغرات أمنية، وأنت مش عارف أي واحدة منها هتضربك فعلاً.

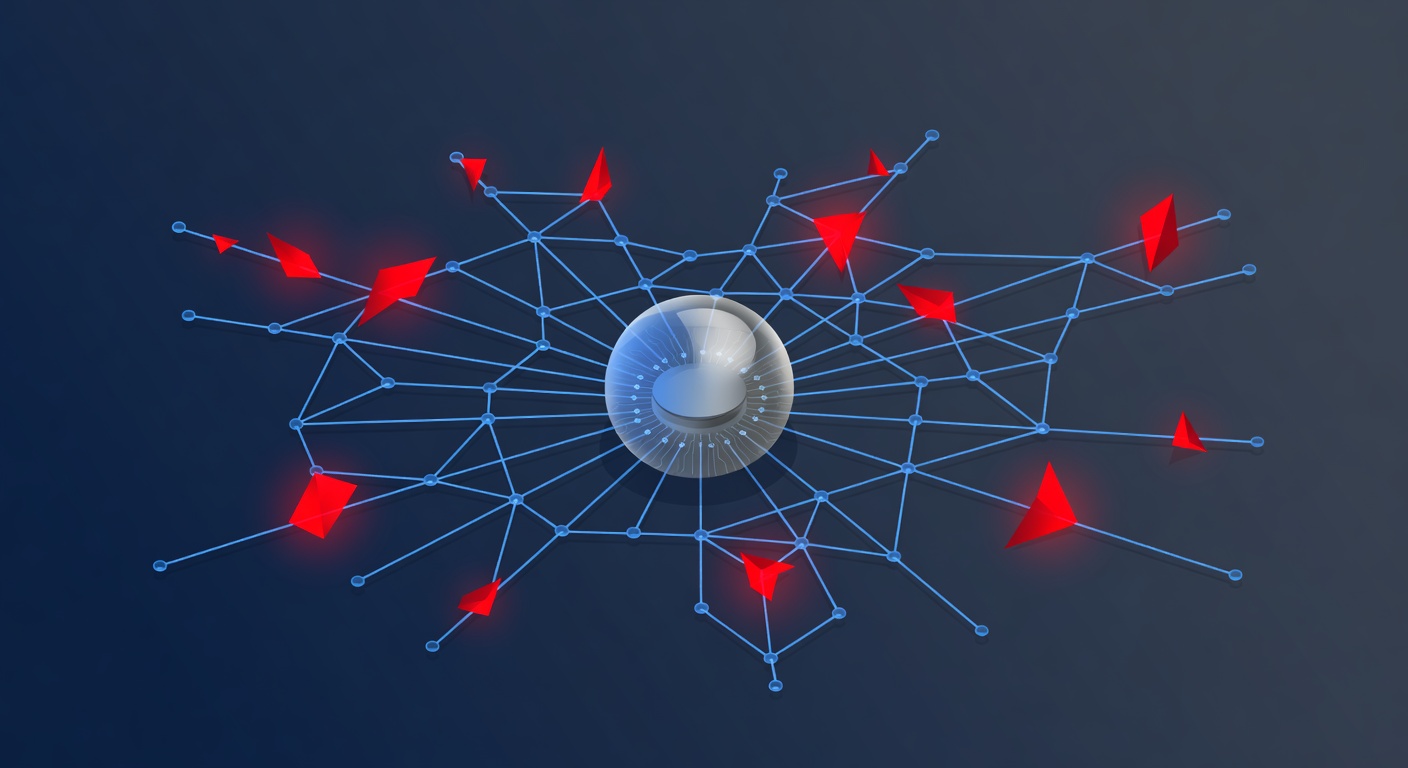

فكر معايا. كل يوم تهديدات جديدة تطلع، البرامج بتتحدث وأنت ممكن متطبقهاش، والشبكة بتكبر بدون ما الـIT يسيطر عليها تماماً. الفوضى دي بتخلي الجميع يعامل كل ثغرة زي كارثة كبيرة، وده بيضيع وقتك على حاجات مش مستعجلة، بينما الخطر الحقيقي بيعدي من غير ما تشوفه.

عشان كده، تقرير الثغرات مش بس عن اكتشاف المشاكل. ده عن الذكاء في اختيار أي مشكلة تستاهل تركيزك الأول.

مشكلة "كل حاجة خطرة"

شفت ده في شركات صغيرة وكبيرة. الماسح الأمني يطلع 500 ثغرة، كلهم يتقال عليهم "عاجل"، والفريق الأمني يغرق. الناس بتتعب وتحترق، والحاجات المهمة بتتفوت. وفجأة، هجوم حقيقي يحصل.

الحقيقة؟ الثغرات مش كلها زي بعض.

ثغرة في قاعدة بيانات داخلية للموظفين مهمة، بس مش زي ثغرة في نقطة اتصال API متصلة بنظام الدفع للعملاء. خطأ في إعدادات DNS مش خطير زي ثغرة تنفيذ كود عن بعد في برنامج مفتوح على الإنترنت.

الفجوة بين "لقينا مشكلة" و"المشكلة دي هتأذينا فعلاً" هي اللي بتفشل معظم الشركات فيها.

ازاي تبني نظام ترتيب ذكي

طب ازاي تعملها صح؟ تحتاج نظام بسيط ومنطقي، مش معقد.

ابدأ بالتأثير مقابل الاحتمال. بعض الثغرات مستحيل تُستغل (محدش يعرف عنها)، وبعضها المهاجمين بيستخدموه دلوقتي. الثغرات الحرجة في الأجزاء المفتوحة على الشبكة؟ خلصها في أيام، مش أسابيع.

بعدين، شوف السياق التجاري. ثغرة في نظام بيانات العملاء أخطر من واحد في بيئة اختبار داخلية. مشكلة في خدمة العملاء أسوأ من واحدة في نظام قديم هترميه قريب.

أخيراً، فكر في سهولة الاستغلال. صعبة الثغرة؟ تحتاج وصول فيزيائي أو بيانات دخول؟ ولا أي حد على النت يقدر يضربها بكود بسيط؟ كل ما كانت أسهل، كل ما ارتفعت في قائمة الأولويات.

خطة عملك للثغرات

لما تفصل الحرج عن "هنصلحها بعدين"، اعمل خريطة طريق حقيقية، مش مجرد قائمة.

للحرج: حلها فوراً. تحقيق سريع وتصليح أو حل مؤقت. أيام بس.

للعالي: خطط تصليح رسمي في أسبوع أو اتنين. مش مهملين، بس مش هتقف كل حاجة عشانها.

للمتوسط والمنخفض: ضيفها في جدول الصيانة الدوري. حدد مواعيدها ونفذها خطوة بخطوة، بدون وضع الطوارئ.

الحلو في الجدول الواضح؟ الفريق يعرف بالضبط إيه المتوقع. يخطط شغله، ويحس إن مش كل حاجة حريق. وبالتالي، الثغرات الحقيقية مش بتعدي.

الفرق بين اكتشاف المشكلة وحلها

رأيي الصريح: أي حد يقدر يشغل ماسح ثغرات ويطلع تقرير مخيف. أنا أعمله وأنا نايم. بس ده مش تقييم مخاطر، ده رعب بس.

التقييم الحقيقي يعني:

- فهم أي ثغرة تهدد عملك فعلاً

- خطة واضحة للحل (مش "هنصلحها يوماً ما")

- تنفيذ منظم حسب الأهمية

- تواصل صريح عن اللي عاجل واللي لأ

لما تعمل كده، حاجة سحرية تحصل. الحوادث الأمنية تنزل. الفريق مش بيتعب. وأنت بتنام مطمئن إنك بتدير المخاطر بذكاء، مش بس بترد على الإنذارات.

خطوتك الجاية

لو قاعد تقول "أيوة، احنا بنعمل وضع الطوارئ دايماً"، حان الوقت تصلح. سجل معايير الترتيب بتاعتك. وحد الفريق. راجع قائمة الثغرات الحالية وصنفها بصدق.

مش محتاج أداة فاخرة (رغم إنها مفيدة). محتاج وضوح وانضباط. تعرف ليه بتعمل كده، وامتى.

ده اللي يفرق بين الشركات اللي بتمنع الهجمات، واللي بتصلي على اللي جاي.

الكلمات الدالة: ['vulnerability management', 'risk assessment', 'cybersecurity strategy', 'network security', 'it risk prioritization', 'security vulnerabilities', 'data protection']