Bir xodimning o‘g‘irlangan ma’lumotlari yakshanba kuni soat 2 da kompaniya tarmog‘iga orqa eshik ochdi. Tez javob guruhi qanday qilib bu falokatli ma’lumotlar oqib chiqishini klassik xavfsizlik g‘alabasiga aylantirdi — va sizning biznesingiz nimani o‘rganishi mumkin.

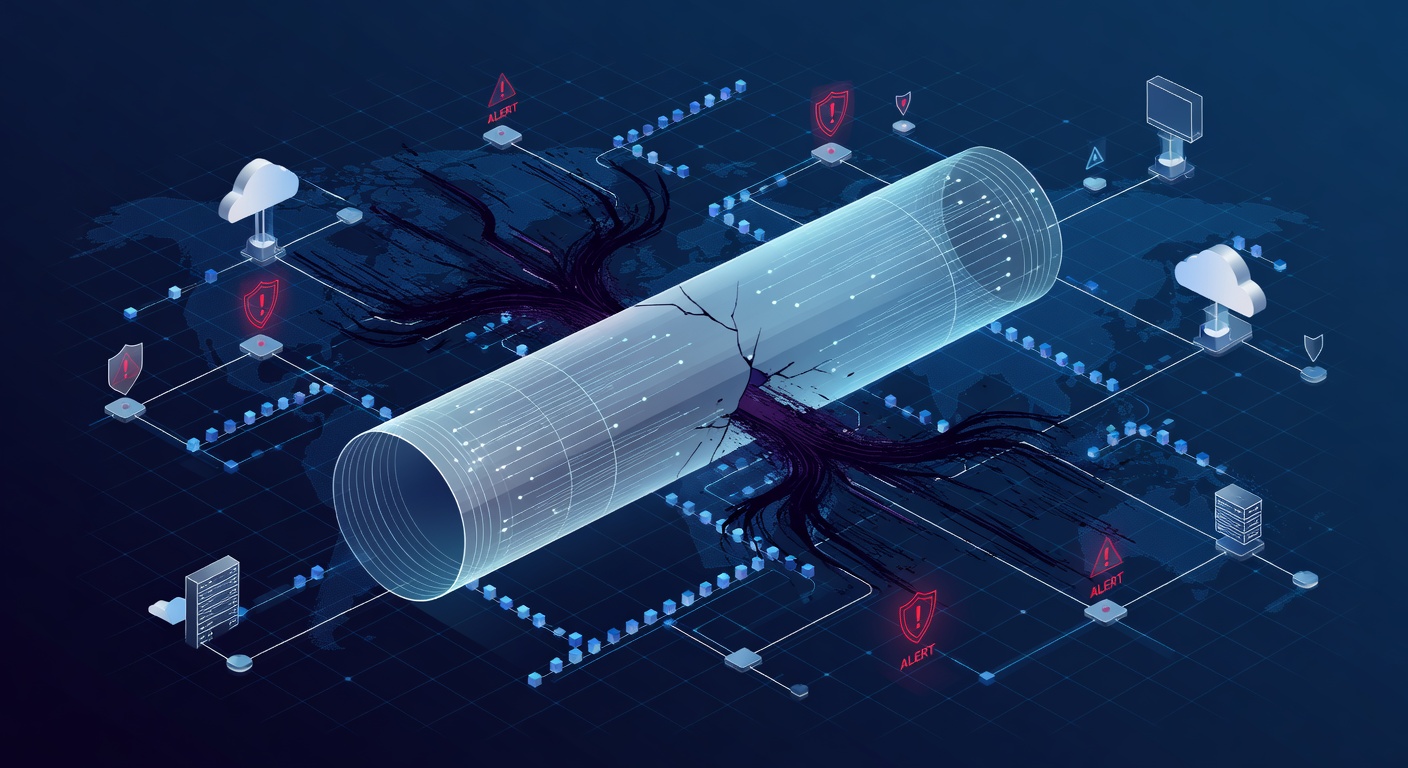

VPN hujumchining yashirin tunneli bo'lib qoldi: bir kompaniyaning tungi uyg'onishi

VPNingiz hujumchining yashirin yo'liga aylanganda: Bir kompaniyaning tungi uyg'onishi

Tasavvur qiling: hammasi uxlab yotgan paytda, haker tarmoqingizga kirib, serverlaringizni o'g'irlaydi. IT xodimlar ishda emas. Ekranda hech kim yo'q. Faqat tinch ofis va minglab kilometr uzoqdagi shaxs.

Shunga o'xshash holat "X-klient" deb atayotgan o'rta kompaniyada deyarli yuz berdi. (Ha, bu ularning haqiqiy nomi emas). Xodim paroli o'g'irlangan – qanday bo'lganini hali aniqlamadik, lekin bu muhim emas. Muhimi, keyingi voqea.

Dahshatli holat: Noma'lum VPN kirishi

Tushunig: kechasi. Ogohlantirish chiqdi. Noma'lum qurilma xodim paroli bilan VPNga kirmoqchi. Lekin o'sha xodim uyda, uxlayotgan bo'lsa kerak. Qurilma esa notanish.

Bu har IT rahbari uchun qo'rqinchli tush.

Hujumchi parolni olishga muvaffaq bo'ldi – ehtimol, fishing orqali yoki boshqa hiyla bilan. Endi VPN orqali ichki serverlarga kirish imkoni bor edi.

Falokat va yaqin muvaffaqiyatsizlik o'rtasidagi farq – aniqlash va javob tezligi.

24/7 himoya: Doim hushyor qo'riqchi

Bu yerda qiziqarli qism. Kompaniyada 24/7 monitoring bor edi. Kirish urinishi darhol sezildi. Tahlilchi tekshirdi. Bir necha daqiqada javob guruhi harakatga o'tdi.

Nega muhim? Hujumchi tarmoqda qancha ko'p vaqt qolsa, shuncha zarar ko'payadi. Orqa eshik o'rnatadi, admin akkauntlar yaratadi, ma'lumot o'g'irlaydi yoki shifrlaydi.

Lekin ular rejaga amal qildilar.

Favqulodda reja: Izolyatsiya va harakat

Tahdid tasdiqlandi-da, jamoa tez choralar ko'rdi:

1. Kirishni to'xtatish

Xodim akkauntini darhol blokladilar. "Kuzatamiz" degan yo'q. Birdaniga o'chirildi. Parol o'g'irlangan bo'lsa, darhol blokla.

2. Zarar joyini ajratish

Hujumchi kirgan serverni tarmoqdan uzib, karantin qildilar. Bu infeksiyani tarqalishini oldi – hujumchi boshqa tizimlarga o'ta olmadi.

3. Tekshiruv o'tkazish

Keyin forensics: to'liq skanerlash. Nima qidirishdi?

- Orqa eshiklar

- Yangi admin akkauntlar

- Zararli dasturlar

- G'alati o'zgarishlar

Eng yaxshi natija: Hech narsa topilmadi

Yaxshi yangilik: hammasi toza chiqdi. Tez izolyatsiya ish berdi. Hujumchi oyoq tuta olmadi, ma'lumot o'g'ira olmadi.

Serverni qaytardilar, parolni o'zgartirdilar. Hamma nafas oldi.

Asl saboq shu

Dushanba yig'ilishida aniqlandi: parol qanday o'g'irlangani noma'lum. Fishing yo'q, muammo sezilgan emas. Shunchaki... yo'qoldi.

Bu katta o'zgarishlarga olib keldi. Bu voqea eng qimmat dars bo'ldi.

Qilingan yaxshilanishlar

Bu hodisadan keyin:

Ikki bosqichli autentifikatsiya (MFA)

Bitta parol yetmaydi. Telefoningiz ham kerak. Bu butun hodisani to'xtatardi.

VPNni mustahkamlash

Ochiq VPN sahifasini o'chirib, qo'shimcha tekshiruv qo'ydilar.

Xizmat akkauntlarini audit

Avtomatik akkauntlarni tozaladilar – ular hujumchilar uchun oltin kon.

Bloklash qoidalari

Noto'g'ri urinishdan keyin akkauntni muzlatish. Brute-force'ni ushlab oladi.

Serverlarni bulutga ko'chirish

Muhim tizimlarni SharePoint'ka o'tkazish – yaxshi himoya va boshqaruv.

Sizning biznesingiz uchun

"Bizni nishonga olmaydilar" deb o'ylamang. Hujumchilar keng to'r tashlaydi, avtomatlashtirilgan hujumlar qiladi.

Nima qilishingiz mumkin:

1. Aniqlashni jiddiy qiling

24/7 monitoringni MSP'lar orqali oling. Kecha-havoli hujumlarga qarshi eng yaxshi himoya.

2. MFA hamma joyda

Ko'pchilik hujumni to'xtatadi. Xavfsizlik kamaridek – oddiy, lekin samarali.

3. Favqulodda reja yozing

Hujum vaqtida o'ylamang. Kimni chaqirish, nimani izolyatsiya qilish – mashq qiling.

4. Xodimlarni o'qiting

Breaches odatda odam xatosi – fishing, zaif parollar. Trening haqiqiy foyda beradi.

5. Monitoringni kuzating

Asboblar yaxshi, lekin kuzatuvchi bo'lishi kerak. Tun va dam olish kunlarida ham.

Xulosa

Bu voqea faqat yakshanba tungi 2 da kimdir hushyor bo'lgani uchun yaxshi tugadi. Hujumchi zarar yetkaza olmadi. Lekin bu omad emas.

Yaxshi xavfsizlik – qatlamlar. Parol o'g'irlandi – MFA to'xtatadi. O'tdi – aniqlash ushlaydi. Izolyatsiya tarqalishni oldi.

Tinch uxlaydiganlar omadli emas. Ular har doim hujum kutib, 24/7 ishlaydigan tizim qurganlar.

Sizning biznesingizda 2 da odam yo'q. Lekin texnologiya bo'lishi mumkin.

Etiketlar ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']