Työntekijän varastetut tunnukset aukesivat ovelle yhtiön verkkoon sunnuntaina kello 2 yöllä. Näin nopea reagointitiimi muutti potentiaalisen katastrofaalisen tietomurron oppikirjaesimerkistä tietoturvoittoon – ja mitä oma yrityksesi voi tästä oppia.

VPNistä hyökkääjän salikäytävä – yhden firman yöllinen herätys soitto

Kun VPNistä tulee hyökkääjän salakäytävä: Yhden firman yöllinen herätys

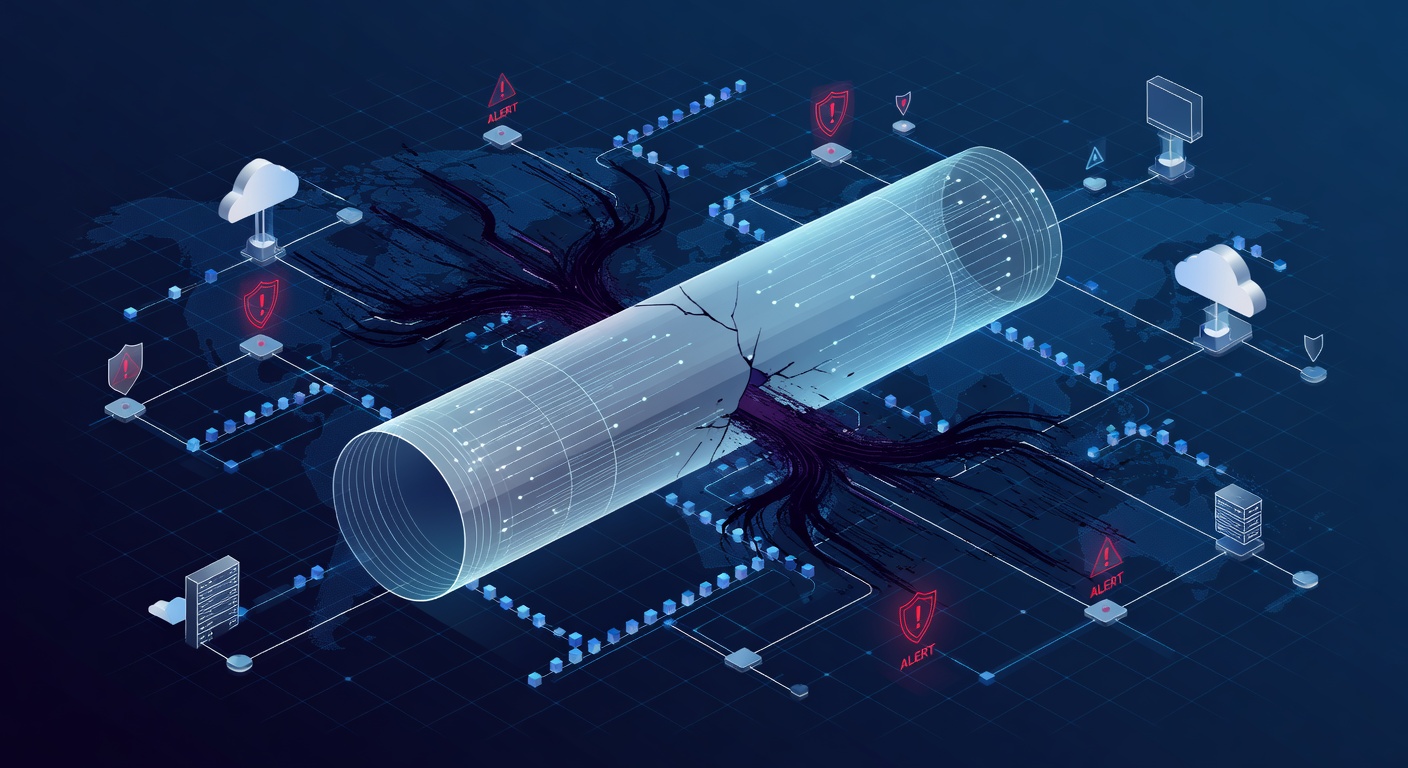

Ajattele tilannetta, jossa hakkeri kaivautuu verkkoosi, kun kaikki nukkuvat. IT-porukka ei ole paikalla. Näytöt tyhjillään. Hiljainen toimistorakennus – ja joku kaukana selaa palvelimiasi.

Tämä melkein kävi keskikokoiselle firmalle, jota kutsun "Asiakas X":ksi. Työntekijän tunnukset vuotivat. Emme tiedä tarkalleen miten, mutta se ei ole pointti. Tärkeää on, mitä seurasi.

Painajainen: Tuntematon laite VPNissä

Yöaikaan. Uhka-anturi hälyttää. Joku tuntematon vehje yrittää VPN-yhteyttä firman tunnuksilla. Työntekijä? Kotona sängyssä. Laite? Täysin outo.

IT-päällikön pahin uni yhdessä hälytyksessä.

Hyökkääjä oli kaapannut tunnukset – ehkä kalastelemalla, salasanakierrätyksellä tai huijauksella. VPN avasi oven sisäverkkoihin. Potentiaalisesti täysi katastrofi.

Ero pahimman ja pahemman välillä? Tunnistusnopeus ja reagointi.

24/7 vartija: Valppaus ympärivuorokauden

Tässä kohtaa juttu kääntyy. Firmalla oli jatkuva valvonta: managed detection and response (MDR). Hälytys lensi heti. Ihmisanalyytti tutki. Minuuteissa tiimi tiesi: jotain pielessä.

Miksi tämä ratkaisee? Joka minuutti sisällä verkossa pahentaa tilannetta. Takaportit, piilotetut admin-tilit, tietovarkaus, kiristys. Mitä pidempään, sitä pahempi.

Firmalla oli valmis suunnitelma. Se toimi.

Hätäsuunnitelma: Sulku heti

Uhka varmistui. Tiimi veti jarrut:

Ensinnäkin: Tappo tunnuksille

Varkaatunnus lukittiin samantien. Ei odottelua, ei tarkkailua. Pois pelistä. Jos tunnukset vuotaneet, ne peruutetaan heti.

Toiseksi: Eristä kohde

Kohdeserveri irrotettiin verkosta. Kuten saastuneen huoneen karanteeni. Estää liikkumisen järjestelmästä toiseen.

Kolmanneksi: Tutki vahingot

Forensiikka käynnistyi. Skannattiin:

- Takaportteja

- Uusia admin-tilejä

- Haittaohjelmia

- Muutoksia asetuksiin

Onnellinen loppu: Tyhjä tulos

Hyvä uutinen: Ei mitään. Nopea sulku esti kaiken. Ei jalansijaa, ei pysyvää pääsyä, ei tietovarkautta.

Serveri takaisin verkkoon, salasana vaihdettu. Huokaus helpotuksesta.

Todellinen opetus

Maanantain palaverissa selvisi: tunnusten vuotoa ei selvitetty. Ei kalastusmaileja, ei ilmeisiä reikiä. Ne vain katosivat.

Epävarmuus laukaisi ison muutoksen. Se oli koko jutun paras hedelmä.

Parannukset, jotka seurasivat

Lähelläpääsy johti toimiin:

Monivaiheinen tunnistus (MFA)

Yksi salasana ei riitä. Varkaille puhelin tai tokencode. Tämä olisi pysäyttänyt kaiken alkuunsa.

VPN:n kovetus

Julkinen VPN-sivu pois. Ekstra tarkistukset ennen yhteyttä.

Palvelutilien tarkistus

Automaattitilit ovat kultakaivoksia hyökkääjille. Tarkistus siivosi sotkun.

Lukitus epäonnistuneille

Useampi väärä yritys – tili jäihin. Brute-force kuriin reaaliajassa.

Pilveen siirtymä

Kriittiset systeemit moderneihin pilviin. Parempi suoja, helpompi hallinta.

Mitä tämä tarkoittaa sinun firmallesi

"Emme ole kohde", ajattelet? Väärin. Hyökkääjät ampuvat laajalla. Automaattihyökkäykset tuhansiin firmoihin. Heikkous riittää.

Toimi näin:

1. Panosta tunnistukseen

24/7 SOC-valvonta MSP:ltä. Ei luksusta, välttämättömyys öisin.

2. MFA kaikkialle

Pysäyttää suurimman osan tunnusryöstöistä. Turvavyö tietoturvalle.

3. Valmis reaktiosuunnitelma

Älä improvaa hyökkäyksessä. Kirjoita nyt: ketä soitetaan, mitä eristetään. Harjoittele.

4. Kouluta porukkaa

Ihmisvirheet aloittavat most breikkien. Phishing, heikot salasanat. Koulutus vähentää riskejä.

5. Valvo valvontaa

Työkalut hyviä vain, jos joku katsoo. Erityisesti öisin, kun hyökkääjät tietävät löysyyden.

Yhteenveto

Juttu päättyi hyvin, koska joku valvoi sunnuntaina klo 2. Hyökkääjä kaadettiin ennen tuhoja. Ei tuuria – järjestelmä.

Hyvä suoja on kerroksia: tunnukset vuotavat, MFA estää. MFA menee läpi, tunnistus nappaa. Tunnistus, sulku leviämiseltä.

Turvalliset firmat eivät luota onneen. Ne olettavat hyökkäyksen aina ja rakentavat systeemit, jotka toimivat 24/7.

Sinun firmallasi ei ole porukkaa klo 2. Mutta teknologia voi olla.

Tagit: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']