Kradené přihlašovací údaje zaměstnance otevřely v 2 hodiny ráno v neděli zadní vrátka do firemní sítě. Podívejte se, jak rychlý zásahový tým proměnil potenciální katastrofický únik dat v ukázkovou bezpečnostní výhru – a co z toho může čerpat vaší firma.

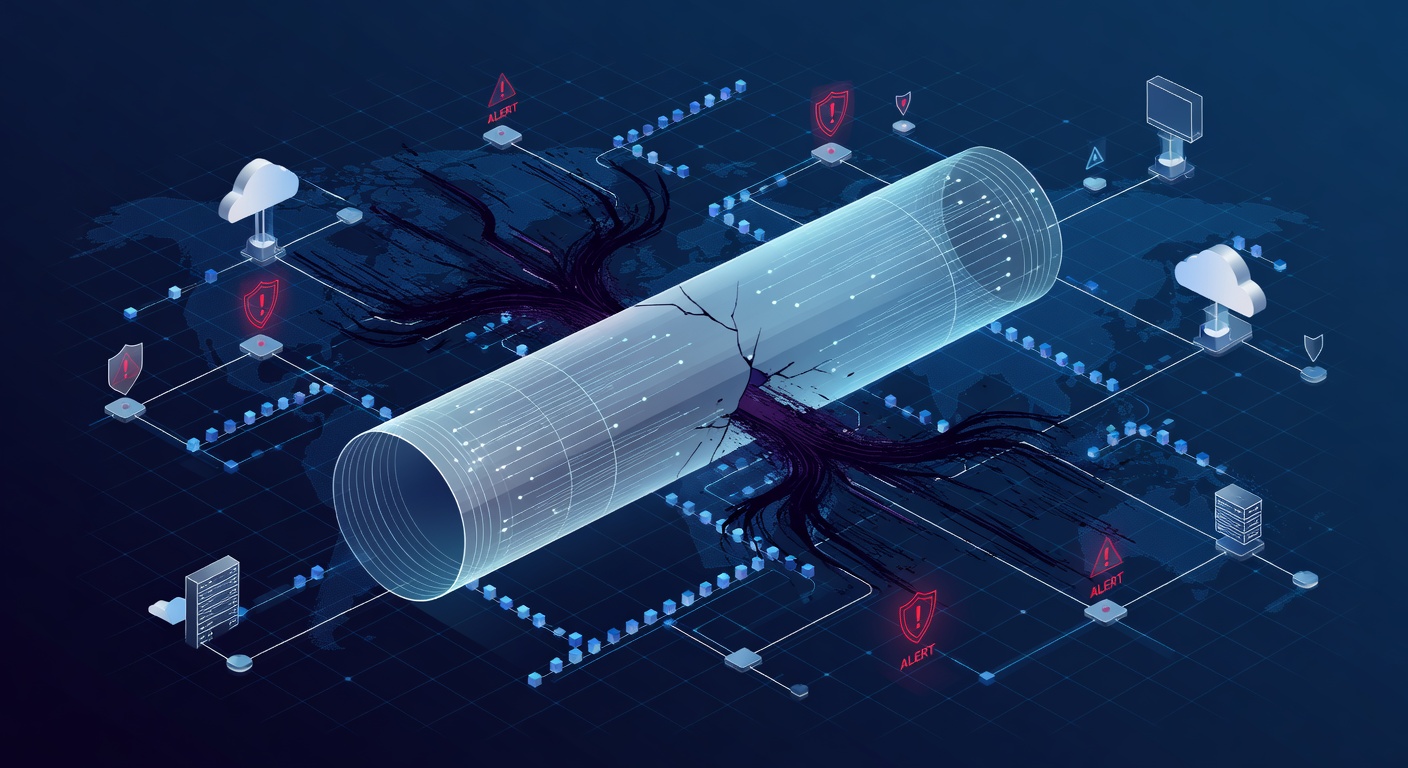

Když VPN otevře dveře hackerům: Noční budíček jedné firmy

Když se VPN stane zadním vchodem pro hackery: Noční budíček jedné firmy

Představte si to: kancelář spí, IT lidi doma v posteli. A najednou hacker z druhé strany světa prohrabuje vaše servery. Děsivý sen, co?

Tomu se málem vyhnula střední firma, kterou nazvu „Klient X“. Zaměstnanec měl ukradené přihlašovací údaje. Jak přesně? To nevíme. Důležité je, co následovalo.

Noční alarm: Neznámý host v síti

Pozdní večer. Systém na detekci hrozeb zabliká. Někdo se připojuje k firemní VPN přes platné údaje zaměstnance. Ten ale spí doma. A zařízení? Naprosto cizí.

Každý IT šéf se z toho zpotí.

Hacker měl klíč do dveří: přístup přes VPN. Mohl by se procházet sítí jako doma. Rozdíl mezi katastrofou a štěstím? Rychlost odhalení a reakce.

Výhoda nepřetržitého dozoru: Strážce, co nespí

Tady se to zlomilo ve prospěch firmy. Měli 24/7 monitorování s lidským dohledem. Alarm přišel okamžitě. Analytik se podíval. Za pár minut tým věděl: útok v chodu.

Proč je to klíčové? Každá minuta navíc znamená riziko. Hacker může nainstalovat zadní vrátka, vytvořit skryté účty, ukrást data nebo zašifrovat soubory. Čím déle, tím horší.

Firma měla plán. A dodržela ho na jednotku.

Rychlá reakce: Uzamknout, izolovat, prohledat

Tým zapnul nouzový režim. Jako hasiči u požáru.

Krok 1: Odpojit

Účet zaměstnance okamžitě zablokován. Žádné čekání, žádné sledování. Koniec.

Krok 2: Izolace

Server, ke kterému se hacker tlačil, vypojen ze sítě. Jako karanténa nemocného. Žádný skok na další systémy.

Krok 3: Prošťourat stopy

Plné prohledání: hledali zadní dveře, nové admin účty, malware, změny nastavení.

Šťastný konec: Čistý výsledek

Dobrá zpráva? Nic nenašli. Rychlá akce zabránila zakořenění. Server zpět online, heslo změněno. Klid.

Skutečná lekce: Neznámý původ

V pondělí zjišťovali: jak se údaje dostaly ven? Žádný phishing, žádná zjevná chyba. Jen zmizely.

To spustilo velkou revizi. A možná to byl největší zisk.

Nová bezpečnostní opatření

Blízko ke katastrofě je motivovalo k změnám:

Dvojí ověření (MFA)

Jeden heslo nestačí. Hacker by potřeboval i tvůj telefon. To by útok zastavilo hned.

Posílení VPN

Veřejné přihlášení pryč. Nejdřív extra bezpečnostní krok.

Kontrola servisních účtů

Automatické účty jsou past. Audit je vyčistil.

Blokování po chybách

Při opakovaných selháních účet zamkne. Brute force končí.

Přesun do cloudu

Klíčové systémy do moderních služeb jako SharePoint. Lepší ochrana, snadnější správa.

Co to znamená pro vás

Myslíte si: „Naše firma není cíl“? Omyl. Hackeři loví masově, automatizovaně. Stačí slabina.

Co dělat hned:

1. Detekce na prvním místě

24/7 SOC nemusíte mít doma. MSP to zařídí. Nutnost pro noční útoky.

2. MFA všude

Zastaví většinu krádeží údajů. Jako pás v autě – jednoduché, spolehlivé.

3. Plán na krizi

Nenechte na poslední chvíli. Kdo koho volá? Co izolovat? Cvičte to.

4. Školení lidí

Chyby začínají phishingem, slabými heslami. Trénink snižuje riziko.

5. Dozor nad dohledem

Nástroje jsou dobré, ale musí je sledovat lidé. Celý týden, včetně noci.

Závěr

Příhoda skončila dobře díky bdělosti v neděli ve 2 ráno. Hacker chycen včas. Ale štěstí nestačí.

Bezpečnost je vrstvy: MFA blokuje, detekce chytí, izolace zastaví. Každá způsobí hackerovi problém.

Firmy, co spí klidně, nečekají na zázrak. Mají systémy, co bdí nonstop.

Vaše firma nemá noční hlídače? Technologie ano.

Štítky: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']