Le credenziali rubate di un dipendente sono diventate la porta di servizio nella rete aziendale, alle 2 di notte di una domenica. Ecco come un team di risposta rapida ha trasformato un possibile disastro in una vittoria da manuale della sicurezza — e cosa può imparare la tua impresa.

Quando il tuo VPN diventa la galleria segreta degli hacker: il brutto risveglio notturno di un'azienda

Quando il tuo VPN diventa la porta aperta per gli hacker: il brutto sogno di un'azienda a notte fonda

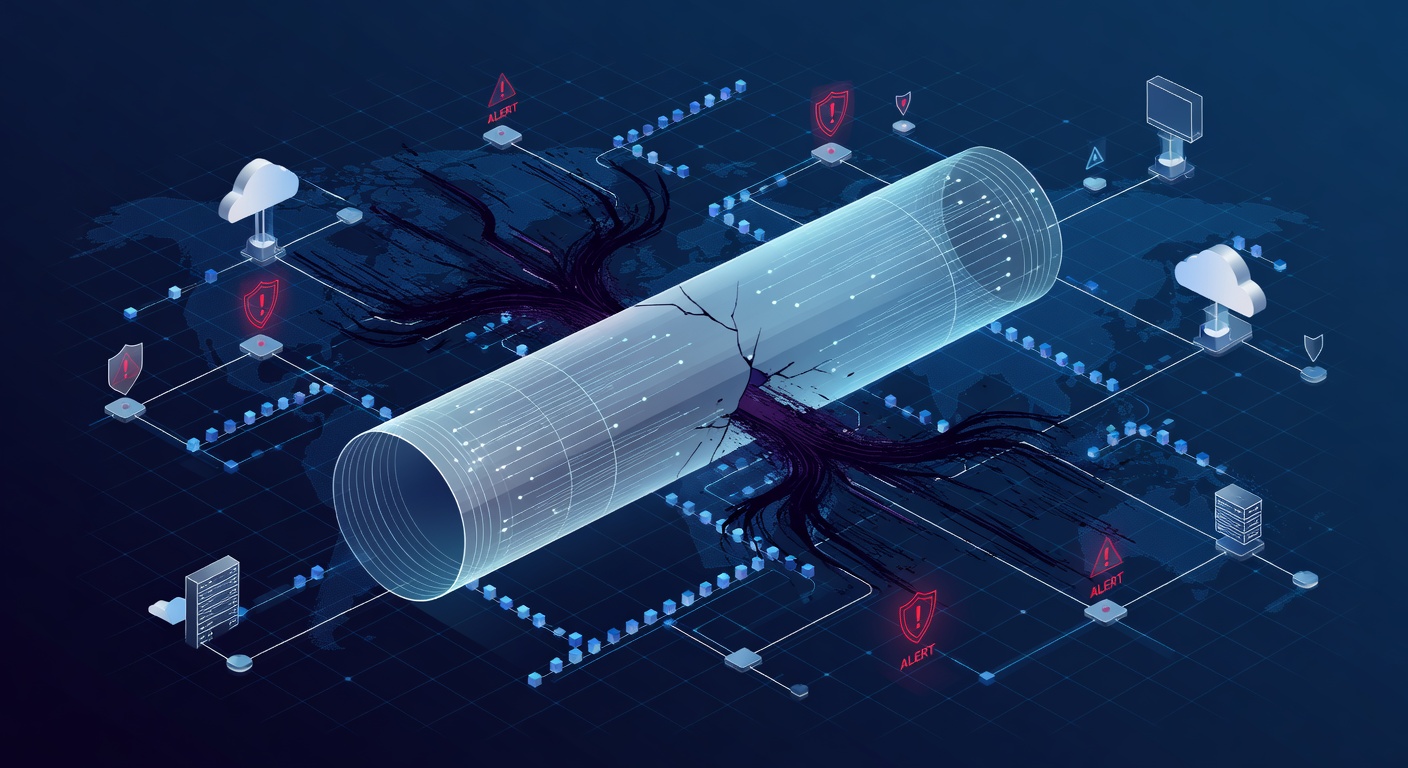

Immagina un hacker che entra nella tua rete mentre tutti dormono. Ufficio vuoto. Schermi spenti. E lui, da chissà dove, fruga nei tuoi dati. Paura pura.

È capitato quasi a un'azienda media che chiamo "Azienda X". Le credenziali di un dipendente sono finite in mani sbagliate. Non sappiamo come, ma conta poco. Conta cosa è successo dopo.

L'incubo: un accesso VPN non autorizzato

Notte fonda. Un sistema di allerta si accende. Un dispositivo sconosciuto prova a entrare nel VPN aziendale con credenziali vere. Il dipendente? A casa, a letto. Il device? Mai visto.

L'attaccante aveva rubato login e password. Magari da un phishing o da un sito bucato. Con quelle, poteva entrare nei server come un padrone di casa.

Il confine tra disastro sfiorato e caos totale? Velocità nel rilevare e reagire.

Il vantaggio del controllo h24: un guardiano che non dorme mai

Qui entra il bello. L'azienda aveva un servizio MDR attivo 24/7. L'allerta è partita subito. Un analista umano l'ha vista. In pochi minuti, il team ha capito: problema grosso.

Perché è vitale? Ogni minuto dentro la rete, l'hacker fa danni. Installa porte sul retro. Crea account admin nascosti. Ruba dati. Blocca file per riscatto. Più resta, peggio è.

Ma loro avevano un piano pronto. E l'hanno eseguito alla perfezione.

Il piano d'emergenza: stop immediato

Confermato il rischio, via all'azione. Come spegnere tutto in caso di incendio:

1. Blocca l'accesso

Account del dipendente disattivato all'istante. Niente esitazioni. Se le credenziali sono compromise, salta tutto.

2. Isola il bersaglio

Il server sotto attacco? Scollegato e messo in quarantena. Niente salti ad altri sistemi. Infezione fermata.

3. Controlla i danni

Scansioni totali. Cercavano:

- Porte segrete

- Account admin nuovi

- Malware

- Cambi sospetti nelle impostazioni

Finale felice: rete pulita

Buone notizie: tutto ok. L'attaccante bloccato sul nascere. Niente foothold, niente furti. Server riavviato, password resettata. Respiro di sollievo.

La lezione vera

Al lunedì, il debriefing ha svelato un dettaglio chiave: impossibile capire come sono state rubate le credenziali. Nessun phishing evidente. Sicurezza intatta. Sparite e basta.

Questo ha scatenato un restyling totale della sicurezza. E forse è il vero guadagno.

Le migliorie post-allarme

L'incidente ha portato cambiamenti seri:

Autenticazione multifattore (MFA)

Una sola password non basta. Servono due fattori, tipo il telefono. Avrebbe fermato tutto.

VPN blindato

Niente login pubblico. Prima, controlli extra.

Revisione account servizio

Quei profili automatici sono prede facili. Audit completo e pulizia.

Blocco dopo errori

Account congelati dopo troppi tentativi falliti. Addio attacchi brute force.

Server al cloud

Sistemi critici migrati su piattaforme moderne come SharePoint. Sicurezza integrata e gestione facile.

Cosa fare per la tua azienda

Pensi "non succederà a noi"? Sbagliato. Gli hacker sparano alla cieca, automatizzati su migliaia di target. Colpiscono i deboli.

Azioni concrete:

1. Punta sul rilevamento

Non tutti hanno un SOC h24, ma gli MSP lo offrono. Priorità per attacchi notturni.

2. MFA ovunque

Ferma la maggior parte degli attacchi con credenziali. Semplicissimo e potentissimo.

3. Piano di risposta pronto

Non improvvisare. Scrivi passi chiari: chi chiamare, cosa isolare, come avvisare capi. Eseguite simulazioni.

4. Forma il team

Errori umani aprono brecce: phishing, password deboli, social. Training non è burocrazia, riduce rischi veri.

5. Controlla i controlli

Strumenti ok, ma occhi umani servono sempre. Copertura notturna e weekend inclusa.

In sintesi

Tutto finito bene grazie a chi vigilava alle 2 di notte di domenica. Attaccante fermato senza danni. Ma non è stata fortuna.

Sicurezza vera è strati di difesa: credenziali rubate? MFA blocca. Passa MFA? Rilevamento coglie. Rilevato? Contenimento ferma. Ogni strato rallenta.

Le aziende che dormono tranquille non sperano nella sorte. Assumono attacchi costanti e montano difese h24.

La tua non ha turni notturni? La tecnologia sì.

Tag: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']