Las credenciales robadas de un empleado abrieron una puerta trasera a la red de la empresa a las 2 de la madrugada de un domingo. Así un equipo de respuesta rápida convirtió lo que pudo ser un desastre total en un triunfo de manual de ciberseguridad. Y las lecciones que tu negocio debe sacar de esto.

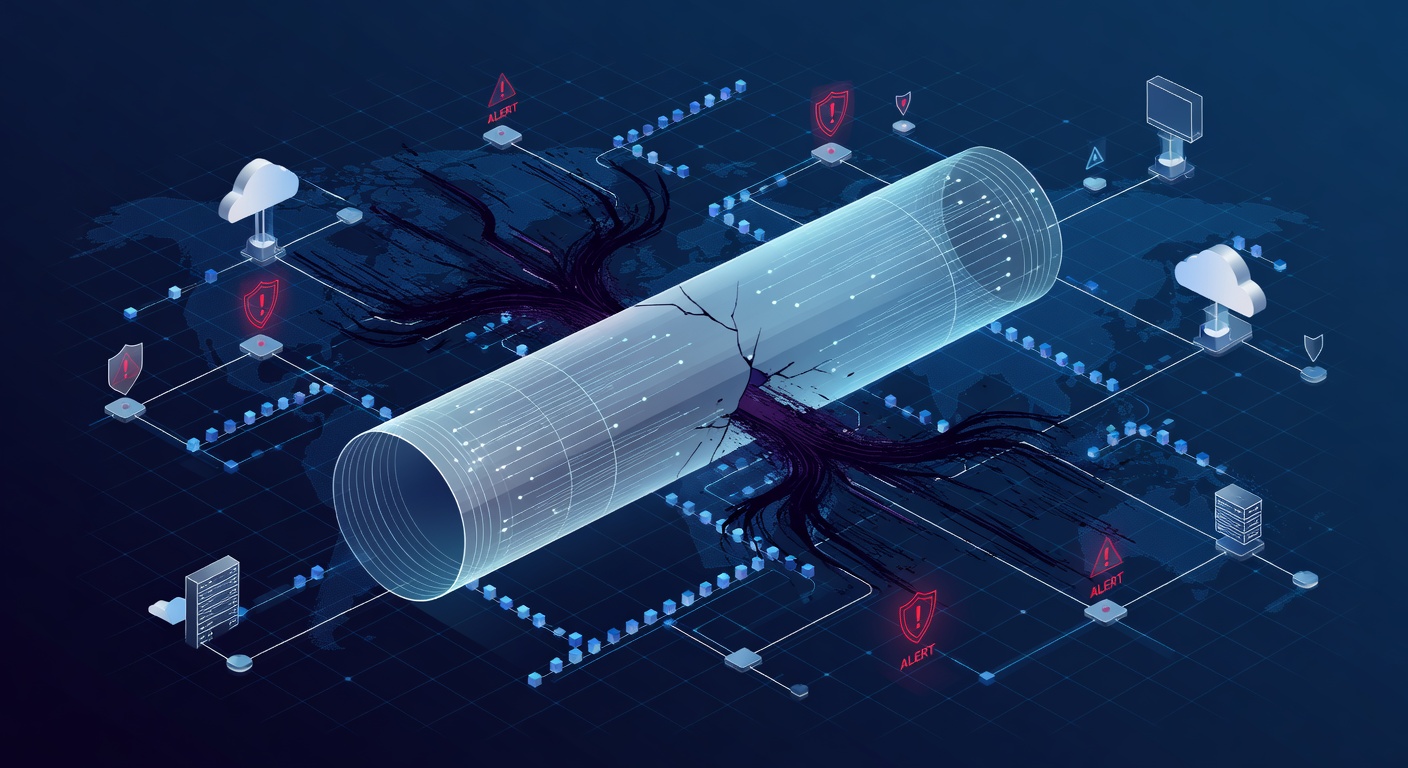

Cuando tu VPN se convierte en el túnel secreto del hacker: la llamada de auxilio nocturna de una empresa

Cuando tu VPN se convierte en la puerta trasera del hacker: la alerta nocturna de una empresa

Imagina un hacker colándose en tu red mientras todos duermen. Nadie en la oficina. Pantallas en negro. Solo un edificio silencioso y un intruso remoto hurgando en tus datos.

Esto casi le pasa a una empresa mediana que llamaré "Cliente X". Unas credenciales de un empleado cayeron en malas manos. Cómo, aún es un misterio. Lo clave es lo que vino después.

El susto: un acceso VPN sospechoso

Hora punta de la noche. Suena la alarma: un dispositivo desconocido intenta entrar al VPN corporativo con credenciales válidas. El empleado dueñero de esas credenciales está en casa, roncando. El aparato en cuestión, totalmente ajeno.

El sueño prohibido de cualquier responsable de TI.

El atacante ya tenía el pase libre: credenciales robadas, quizás por un phishing, una contraseña reciclada o un truco social. Con eso, el VPN era su entrada directa a los servidores internos.

Lo que evitó el caos total: velocidad en detectar y reaccionar.

El guardián que no pestañea: monitoreo 24/7

Aquí entra lo bueno. Gracias a un servicio de detección y respuesta gestionada (MDR) las 24 horas, el intento no pasó desapercibido. Alerta instantánea. Un analista humano la revisó. En minutos, el equipo de respuesta sabía que algo olía mal.

¿Por qué importa tanto? Cada minuto que el intruso pasa dentro, el daño crece. Puede plantar puertas traseras, crear cuentas fantasma, robar datos o cifrar archivos por rescate. Cuanto más tiempo, peor.

Pero esta empresa tenía un plan listo y lo activó sin titubear.

El plan de emergencia: cortar el mal de raíz

Confirmado el problema, actuaron como en una evacuación cibernética:

Paso 1: Cortar el paso

Bloquearon la cuenta comprometida al instante. Nada de observaciones ni medias tintas. Fuera. Si te roban las llaves, cámbialas ya.

Paso 2: Aislar el foco

El servidor objetivo salió de la red y entró en cuarentena. Como sellar una habitación infectada: impide que el hacker salte a otros sistemas y se propague.

Paso 3: Rastrear huellas

Llegó la autopsia digital. Escaneos totales para ver si entró y qué dejó:

- Puertas traseras ocultas.

- Cuentas admin nuevas.

- Malware variado.

- Cambios raros en configuraciones.

Final feliz: cero daños

Buenas noticias: todo limpio. El bloqueo rápido funcionó. El hacker no plantó nada, no robó info ni se afincó.

Con el peligro neutralizado, reactivaron el servidor, reseteaban la contraseña y vuelta a la calma.

La lección clave

En la reunión del lunes, un detalle picó: nunca supieron cómo se robaron las credenciales. Sin phishing evidente. Sin brechas obvias. Simplemente, evaporadas.

Esa duda los impulsó a un lavado de cara en seguridad. Y eso, quizás, fue el mayor regalo del incidente.

Las mejoras que pusieron en marcha

El susto valió oro. Implementaron cambios duros:

Autenticación multifactor (MFA)

Una sola contraseña ya no basta. El ladrón necesita tu móvil también. Esto habría parado el ataque en seco.

Refuerzo del VPN

Adiós a la página pública de login. Ahora, capas extra de verificación antes de tocar el VPN.

Auditoría de cuentas de servicio

Esas cuentas automáticas son minas de oro para hackers si las descuidas. Limpieza total.

Bloqueo automático

Cuentas congeladas tras fallos repetidos. Adiós a ataques de fuerza bruta en vivo.

Migración a la nube

Sistemas clave a plataformas modernas como SharePoint: más seguridad nativa y menos lío.

Qué hacer en tu empresa

¿Crees que tu negocio no pinta para hackers? Error. Ellos lanzan redes masivas, automatizadas, contra miles. Apuntan a los débiles.

Acciones concretas:

1. Prioriza la detección

No todos pagan un SOC 24/7, pero proveedores gestionados lo ofrecen. Hazlo prioridad para ataques nocturnos.

2. MFA en todo

Detiene la mayoría de robos de credenciales. Como el cinturón de seguridad: simple y salva vidas.

3. Plan de respuesta listo

No improvises en crisis. Escribe pasos claros: quién llama, qué aíslas, cómo avisas. Ensáyalo en simulacros.

4. Capacita al equipo

La mayoría de brechas nacen de errores humanos: phishing, contraseñas flojas, datos sueltos en redes. Entrenamiento real reduce riesgos.

5. Vigila tus vigilantes

Herramientas inútiles sin ojos humanos. Asegura cobertura nocturna y fines de semana, cuando los hackers apuestan a tu descuido.

En resumen

El cuento acabó bien solo porque alguien velaba a las 2 de la mañana un domingo. El intruso cayó antes de hacer estragos. Pero no fue suerte.

Seguridad sólida son capas: credenciales robadas, MFA las frena. Pasan MFA, detección los pilla. Los pillan, contención los para. Cada capa complica la vida al malo.

Las empresas que duermen tranquilas no rezan por milagros. Asumen ataques constantes y arman defensas que curran sin parar.

Tu negocio no tiene guardia nocturna. Pero la tecnología sí puede tenerla.

Etiquetas: ['incident response', 'after-hours breach', 'vpn security', 'credential theft', 'managed detection and response', 'cybersecurity playbook', 'endpoint security', 'multi-factor authentication', 'network isolation', 'threat containment']